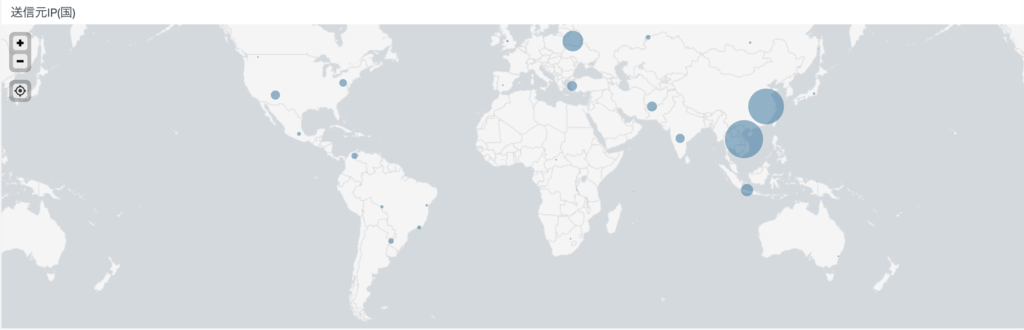

【ハニーポット】Honeytrap簡易分析(137-145日目:12/23-12/31)

現在の自宅ではインターネット回線が引けていないため、自宅にデータ収集用サーバを残していたのですが、まさかの接続出来なくなる事象が発生し、自宅に帰るタイミングまでデータを触ることが出来ずにいました。。。。

(通常のWEB閲覧はポケットwifiで頑張っています)

遅くなってしまいましたが、12/23-12/31のハニーポットの簡易分析です。

【ハニーポット】Honeytrap簡易分析(137-145日目:12/23-12/31)

※80ポートは収集対象外

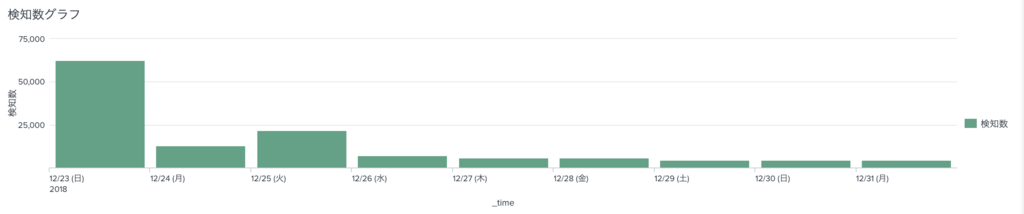

<検知数グラフ>

<12/23の検知>

各ポートに対して、以下のスキャン行為があったため、検知数が増加していました。

・ペイロード

...*%......Cookie: mstshash=Test..........

ポートスキャンが発生すると、各ポートへのアクセスが発生するため、必然的に検知数が増加してしまいます。

<宛先ポート別検知数>

| 宛先ポート | 検知数 | サービス | ペイロード例 |

| 445 | 16578 | SMB | SMBrS@bPC NETWORK PROGRAM 1.0 |

| 81 | 1655 | UPnP | GET /login.cgi |

| 1433 | 1538 | Microsoft SQL Server | S.E.R.V.E.R.s.a.O.S.Q.L |

| 3389 | 1099 | RDP | ...+&......Cookie: mstshash=hello.......... |

| 52869 | 871 | D-Link, Realtek SDK | POST /picsdesc.xml |

| 8080 | 381 | PROXY | GET / HTTP/1.1 |

| 503 | 286 | ? | ? |

| 443 | 220 | HTTPS | ? |

| 5555 | 210 | Android Debug Bridge | CNXN............2.......host::. |

| 22 | 179 | SSH | SSH-2.0-libssh2_1.7.0.. |

<新規マルウェア>

| ポート | マルウェアダウンロード先 | VT |

| 52869 | hxxp://80[.]211[.]48[.]128/sora[.]mips | |

| 5555 | hxxp://185[.]62[.]190[.]35/c | |

| 52869 | hxxp://103[.]124[.]104[.]39/mips[.]mips | |

| 88,91,8282 | hxxp://a46[.]bulehero[.]in/download[.]exe | |

| 5555 | hxxp://142[.]93[.]197[.]119/lol[.]sh | |

| 5555 | hxxp://205[.]185[.]119[.]101/lol[.]sh | |

| 5555 | hxxp://23[.]254[.]215[.]52/lol[.]sh | |

| 52869 | hxxp://104[.]233[.]73[.]35/d/xd[.]mips | |

| 52869 | hxxp://142[.]93[.]197[.]119/realtek |

◾️lol[.]sh

スクリプトファイルの中身はmirai系のマルウェアをダウンロードさせるものであり、VTにどのようなファイルがダウンロードされるか確認することが可能することが出来ます。

https://www.virustotal.com/#/ip-address/23.254.215.52

◾️download[.]exe

マルウェアのダウンローダと推測され、最終的にはC2との通信を行うと思われるものです。

Windows OS の脆弱性を狙ったものであり、Apache Struts 2 の脆弱性を利用してダウンロード(CVE-2018-11776)を試みているものでした。

download.exe (MD5: 676D5E4D5C77F51018EF4F8890C740AE) - Interactive analysis - ANY.RUN

以上となります。