【ハニーポット事件簿】ハニーポットがDDoS攻撃を受けたので調査してみた

今回、自分の植えているハニーポットがDDoS攻撃を受けたので、DDoS攻撃について色々と調べてみました。

目次

1.DoS攻撃通知メール

仕事をしていると、自分のメール宛に以下のようなメールが送信されて来ました。

----------------------------

【重要】DoSアタック発生による通信遮断処理のご報告

平素は弊社サービスをご利用いただき、誠にありがとうございます。

お客様ご利用のIPアドレスに対して、外部からDoSアタックを受けている状態 を検知いたしました。

この影響により、他のお客様のサービスが正常にご利用できない状態となる恐れ がございましたため、上記のIPアドレス通信を遮断いたしました。

DoSアタック検知時刻 :2018年10月21日 10時17分09秒

通信遮断時刻 :2018年10月21日 10時17分15秒

現在は お客様のIP に対しての通信の疎通性が取れない状態となっております。

通信遮断処理の解除につきましては、弊社にてDoSアタックの収束を確認後に実施いたします。設定の解除後に再度メールにてご報告差し上げます。 緊急の措置でございましたため、事後のご報告となりましたこと深くお詫び申し上げます。

----------------------------

自分のハニポが攻撃を受けている?と疑問に思ったため、今回調査してみようと思いました。ちなみに自分が植えているVPS上では特に阻害の連絡はありませんでした。

2 攻撃情報

メールにどのような攻撃が来ているか記載されていたので、纏めてみました。

<送信元IP別の検知トラフィック量>

上位から100件のIPがメールに記載されていましたが、今回は抜粋して10件としています。特徴としては1つのIPからではなく、複数の送信元IPから攻撃を受けていましたので、DDoSで攻撃されていました。

また、検知したIPごとの通信量はおおよそ20mbpsでした。

| srcip | mbps | pps | asn | cc |

| 198.12.153.xxx | 21.3 | 2457 | 26496 | US |

| 5.167.52.xxx | 19.9 | 1638 | 57378 | RU |

| 37.235.150.xxx | 19.9 | 1638 | 41268 | RU |

| 46.149.84.xxx | 19.9 | 1638 | 34814 | UA |

| 58.211.34.xxx | 19.9 | 1638 | 4134 | CN |

| 59.46.168.xxx | 19.9 | 1638 | 134762 | CN |

| 60.14.36.xxx | 19.9 | 1638 | 4837 | CN |

| 61.33.138.xxx | 19.9 | 1638 | 3786 | KR |

| 61.164.6.xxx | 19.9 | 1638 | 4134 | CN |

| 62.96.249.xxx | 19.9 | 1638 | 8220 | GB |

<宛先ポート別の検知トラフィック量>

452ポートから27005ポートのレンジからの通信がメールには記載されていました。今回、メールで記載されていたのでは、上位100件であったので他のハイポート宛の通信も検知していると思われます。

| proto | dstport | length | mbps | pps |

| udp | 0 | >1500 | 3789.2 | 312115 |

| udp | 452 | >1500 | 9.9 | 819 |

| udp | 857 | >1500 | 9.9 | 819 |

| udp | 952 | >1500 | 9.9 | 819 |

| udp | 1603 | >1500 | 159.1 | 13107 |

| udp | 1778 | >1500 | 9.9 | 819 |

| udp | 1885 | >1500 | 9.9 | 819 |

| udp | 2010 | >1500 | 9.9 | 819 |

| udp | 2044 | >1500 | 9.9 | 819 |

| udp | 2052 | >1500 | 9.9 | 819 |

<送信元ポート別の検知トラフィック量>

送信元ポートはウェルノウンポートが多いのが特徴でした。

| proto | srcport | length | mbps | pps |

| udp | 0 | >1500 | 3789.2 | 312115 |

| udp | 53 | >1500 | 2367.1 | 194969 |

| udp | 389 | >1500 | 3272.1 | 269516 |

| udp | 0 | 1000~1499 | 2822.9 | 277708 |

| udp | 53 | 1000~1499 | 719.6 | 60620 |

| udp | 389 | 1000~1499 | 238.5 | 21299 |

| udp | 0 | 500~999 | 1437.4 | 187596 |

| udp | 53 | 500~999 | 4.7 | 819 |

| udp | 0 | 200~499 | 26.6 | 11468 |

| udp | 53 | 200~499 | 5.4 | 1638 |

| icmp | 3 | 100~199 | 2.3 | 2457 |

| udp | 0 | 100~199 | 28.4 | 24576 |

| udp | 0 | ~99 | 32.7 | 57344 |

3 分析

結論から言うとおそらくUDPのコネクションレス性質を利用したリフレクション攻撃だと推測されます。有名な攻撃手法は、DNSリフレクション攻撃やNTPリフレクション攻撃があります。

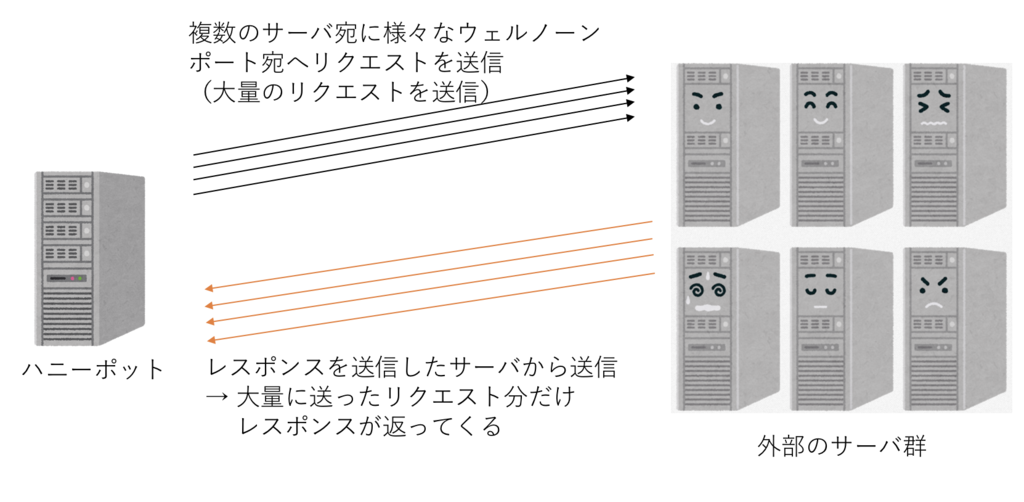

特定のポートを狙ったDDoS攻撃であれば、宛先ポート別の検知トラフィック量は特定のポートに集中するはずですが、今回の検知ではポート番号はバラバラでした。逆に、送信元ポート別の検知トラフィック量ではウェルノーンポート宛が多い特徴がありました。この通信フローを信じるのであれば、自分のハニーポットから複数宛先IPに対して、様々なウェルノーンポート宛へ通信しそのレスポンスのトラフィック量が多いため、DDoS攻撃と判断されたということになります。

<自分のハニーポットから攻撃した場合の通信フロー>

・自分から大量のリクエストを送信している場合、この通信についても業者から注意喚起が来ると思うが、特に通知なし

・ハニーポットのサーバ内を確認したが、不審なファイルやコマンド入力などはなし

・攻撃を仕掛けるなら、特定のサーバに対して実行すると想定されるが、わざわざハニーポットを攻撃するために外部サーバにリクエストを送るのは非効率

※何かしらでハニーポットに侵入できているのであれば、いくらでも悪用可能

→ UDPによるリフレクション攻撃と判断

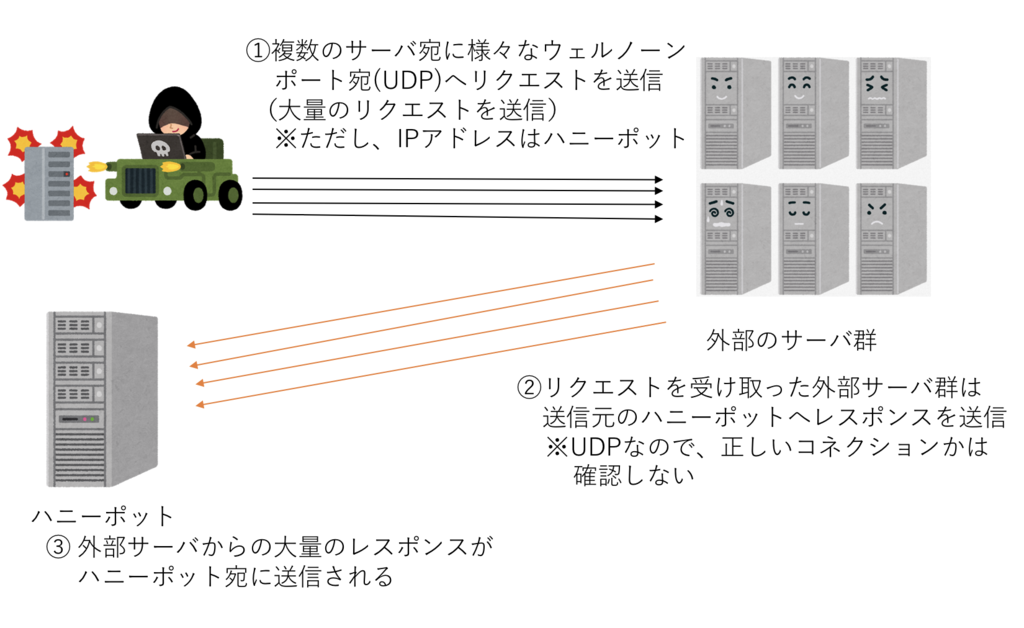

UDPによるリフレクションを想定した場合、以下の通信がフローになります。

この通信フローの場合、ハニーポットに届く通信は以下となります。

・送信元IP:外部サーバ群

・宛先IP:ハニーポット

・宛先ポート:ハイポート

・送信元ポートがウェルノーンポート

上記の通信であれば、業者から届いたメールとも辻褄が合います。

次にメールに記載されていた送信元IPについて調べてみました。UDPによるリフレクション攻撃であれば、送信元サーバがUDPのリクエストを受付可能であると推測されます。今回は検索サイト「shodan」 を利用して検索しました。

Shodan

Shodanとはインターネットに接続している様々なコンピュータを検索対象としており、どのポートが解放されていて、どのような脆弱性が存在するかなどの情報を確認できるサイトとなっています。メールに記載されていた外部サーバの50種類のIPについて調査してみました。

<解放されていたポート(上位件数を抜粋)>

| 解放ポート | 件数 | 解放ポート | 件数 | 解放ポート | 件数 |

| 53 | 48 | 445 | 9 | 993 | 3 |

| 80 | 27 | 22 | 9 | 8008 | 3 |

| 2000 | 25 | 161 | 6 | 515 | 3 |

| 1723 | 17 | 23 | 6 | 636 | 3 |

| 389 | 14 | 25 | 5 | 179 | 3 |

| 443 | 14 | 8080 | 5 | 587 | 2 |

| 88 | 14 | 81 | 5 | 995 | 2 |

| 123 | 12 | 110 | 4 | 3389 | 2 |

| 5985 | 11 | 143 | 4 | 3306 | 2 |

| 21 | 11 | 2222 | 4 | 8010 | 1 |

本来であれば外部からアクセスさせてはいけないポートが多数空いていました。DNSのポート 53については調査したほとんどのサーバでポートが解放されており、その内45個のサーバで再帰的な問い合わせが可能な状態でした。

再帰的な問い合わせが可能なDNSサーバは、オープンリゾルバと呼ばれており、DNSリフレクション攻撃で利用されてしまいます。

また、脆弱性が存在しているサーバも複数存在しており、踏み台として使われてしまう可能性は高いと思います。

4 まとめ

今回、発生してDDoS攻撃について、調査しました。なぜ、自分のIPが被害にあったかまでは特定することは出来なかったものの、踏み台とされるようなサーバがインターネット上に多数存在することが今回の調査でわかりました。

もし、このプログを読まれた方で放置しているサーバがあれば、一度踏み台にされないか確かめてみてください。

今回の攻撃は攻撃者のIPが分からないため、そのIPからの通信の遮断や通報も出来ないので止める手段がないのが悩ましい問題です。

現在は攻撃の止まったとのことで通信規制は解除されたので、今まで通りの運用が出来ています。

以上、今回の調査事件簿となります。