【ハニーポット簡易分析】Honeytrap簡易分析(196-199日目:2/25-28)

【ハニーポット簡易分析】Honeytrap簡易分析(196-199日目:2/25-28)

※80ポートは別途集計

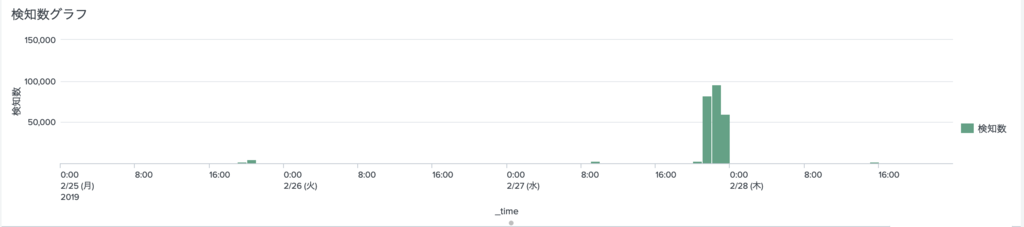

2/27にスキャン行為があり、大量の検知がありました。ペイロードの内容はRDPへの不正アクセスを狙ったものであり、以下となります。

<ペイロード>

...*%......Cookie: mstshash=Test..........

※ポート番号はランダムでした。

通信元を調査したところ、以下のIPであり、AbuseIPでも不審な送信元IPとして報告されていました。

・195[.]19[.]10[.]135 検知数:80,190

195.19.10.135 | OOO Sirius-Project | AbuseIPDB

・195[.]19[.]10[.]195検知数:80,190

195.19.10.195 | OOO Sirius-Project | AbuseIPDB

・62[.]76[.]75[.]210 検知数:80,189

62.76.75.210 | OOO Serverland | AbuseIPDB

<マルウェアダウンロード>

| ポート | マルウェアダウンロード先 | VT |

| 52869 | hxxp://109[.]201[.]143[.]178/ai[.]mips | VirusTotal |

| 8083 | hxxp://157[.]230[.]90[.]135/bins/zgp | |

| 52869 | hxxp://89[.]248[.]171[.]57/[.]rtbin | |

| 52869 | hxxp://89[.]46[.]223[.]131/Khaos[.]mips |

ポート 8063 への通信ですが、ペイロードがあまり見ないものだったので、調査してみました。

一つのペイロードとして検知していましたが、分かりやすくするため、ペイロードを部分に改行を適宜入れています。

①

②

POST /manager_dev_ping_t.gch HTTP/1.

POST /getpage.gch?pid=1001&logout=1 HTTP/1.1

User-Agent: NoPublicity❤️

Content-Length: 420

Connection: keep-alive..Accept: */*....broke bitches

ZTE ZXV10 H108L Router に存在する脆弱性に関する攻撃であり、以下の流れで攻撃を実施したと推測されます。

①ルータへログイン(ID:root Password:W!n0&oO7)

②/tmp/配下へ移動し、ファイルを削除。その後、マルウェアをダウンロード

③ルータからログアウト

<参考>

routersploit/zxv10_rce.py at master · threat9/routersploit · GitHub

ZTExploit/ztexploit.py at master · stasinopoulos/ZTExploit · GitHub

<「NOTICE」からの通信>

検知はありませんでした。

以上となります。