【ハニーポット】Honeytrap簡易分析(131-134日目:12/17-12/20)

Honeytrap簡易分析(131-134日目:12/17-12/21)となります。

※80ポートは収集対象外です。

◾️送信元IP(国)

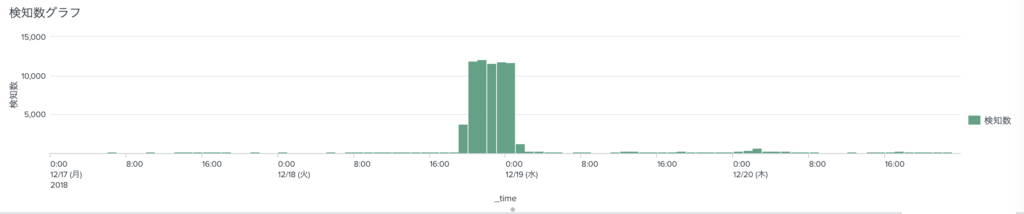

◾️検知数グラフ

18日の深夜帯に検知数が多くなっています。こちらの通信はRDPの不正アクセスを狙ったものであり、複数ポートで検知していました。

ここ数週間、RDPを狙った攻撃が増加傾向です。

検知した送信元IPは以下の通りとなります。

| 62[.]76[.]75[.]210 |

| 195[.]19[.]10[.]195 |

| 62[.]76[.]75[.]209 |

◾️宛先ポート別検知数

|

宛先ポート |

検知数 | サービス | ペイロード例 |

| 445 | 7842 | SMB | SMBrS@bPC NETWORK PROGRAM 1.0 |

| 1433 | 719 | Microsoft SQL Server | S.E.R.V.E.R.s.a.O.S.Q.L |

| 33923 | 547 | ? | )$......Cookie: mstshash=NCRACK_USER.. |

| 3389 | 379 | RDP | ...+&......Cookie: mstshash=hello.......... |

| 8080 | 309 | PROXY | GET / HTTP/1.1 |

| 81 | 266 | UPnP | GET /login.cgi |

| 52869 | 199 | D-Link, Realtek SDK | POST /picsdesc.xml |

| 6379 | 143 | Redis | *1..$4..info.. |

| 3390 | 139 | ? | ...+&......Cookie: mstshash=hello.......... |

| 3395 | 132 | ? | ...+&......Cookie: mstshash=hello.......... |

33923ポート宛ての通信が増加しており、攻撃内容はRDPの不正アクセスを狙ったものでした。ただし、何の脆弱性を狙ったものであるかは調査し切れませんでした。

◾️新規マルウェアダウンロード

| ポート | マルウェアダウンロード先 | VT |

| 52869 | hxxp://109[.]201[.]143[.]179/Demon[.]mips | https://www.virustotal.com/#/file/4d2da606e565090196b68dda4ab3a8e0ff70b609263756119e09dfd3605df06d/detection |

| 5555 | hxxp://80[.]211[.]241[.]28/bc | https://www.virustotal.com/#/file/4d2da606e565090196b68dda4ab3a8e0ff70b609263756119e09dfd3605df06d/detection |

| 5555 | hxxp://212[.]237[.]16[.]166/bc | https://www.virustotal.com/#/url/fe3834efeed5e9c24861e4908d96cc613b567bd53acc038466fa8f125f176835/detection |

| 5555 | hxxp://212[.]237[.]16[.]166/c | https://www.virustotal.com/#/file/20edcea13097dc7c14cb7929c004c5328b7bfd0e84daceb044585bb09c47a76b/detection |

| 8081 | hxxp://94[.]177[.]216[.]74/mips | https://www.virustotal.com/#/file/02a724ac5aee0b37e645c048a893b94df3a2a6ed42573ea399b05b90485beb44/detection |

| 52869 | hxxp://159[.]89[.]46[.]94/hoho[.]mips |

新規のMirai系のマルウェアとして hoho[.]mips を検知していました。他は大きく変化はありませんでした。

以上となります。