【ハニーポット簡易分析】Honeypot簡易分析(359-365日目:8/14-8/20)

色々と忙しく、更新が滞ってしまいました。。。。

Honeypot簡易分析(359-365日目:8/14-8/20)となります。

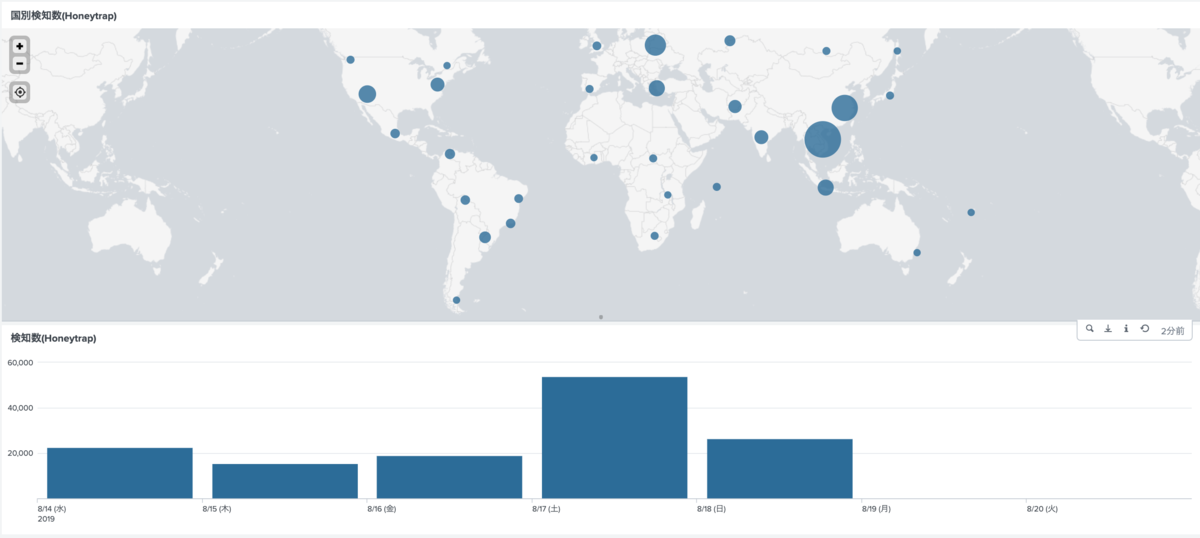

◾️Honeytrap

※80ポートは除く

<国別検知数および検知数>

<ポート検知数>

<ポート検知数>

| ポート番号 | サービス | 件数 |

| 445 | smb | 17829 |

| 23 | telnet | 8266 |

| 5900 | vnc | 2314 |

| 2323 | telnet | 811 |

| 3306 | mysql | 686 |

| 3389 | rdp | 501 |

| 25 | smtp | 431 |

| 8080 | proxy | 354 |

| 8022 | Unknown | 284 |

| 81 | hosts2-ns | 284 |

<新規マルウェアダウンロード>

| malware | Path |

| hxxp:/\/31[.]13[.]195[.]49/x | GET /shell?cd |

| hxxp://23[.]254[.]204[.]46/mips | POST /picsdesc.xml |

| hxxp://165[.]22[.]201[.]230/Demon[.]mips | POST /picsdesc.xml |

| hxxp:/\/89[.]248[.]174[.]219/jaws[.]sh | GET /shell?cd |

| hxxp:/\/switchnets[.]net/unstable | GET /shell?cd |

| hxxp:/\/185[.]35[.]138[.]156/c | GET /shell?cd |

| hxxp://89[.]248[.]174[.]219/bins/x86 | CNXN |

| hxxp://89[.]248[.]174[.]219/bins/arm7 | CNXN |

| hxxp://185[.]244[.]25[.]185/dontreport/Jaws[.]sh | GET /shell?cd |

| hxxp://54[.]37[.]74[.]232/icy[.]sh | POST /UD/?9 |

| hxxp://142[.]44[.]251[.]105/mips | POST /picsdesc.xml |

| hxxp://142[.]44[.]251[.]105/mipsel | POST /tmUnblock.cgi |

| hxxp:/\/23[.]254[.]204[.]46/arm7 | GET /shell?cd |

| hxxp:/\89[.]248[.]174[.]219/jaws[.]sh | GET /shell?cd |

| hxxp://185[.]244[.]25[.]185/trap/Jaws[.]sh | GET /shell?cd |

| hxxp://91[.]92[.]66[.]192/bbc[.]sh | CNXN |

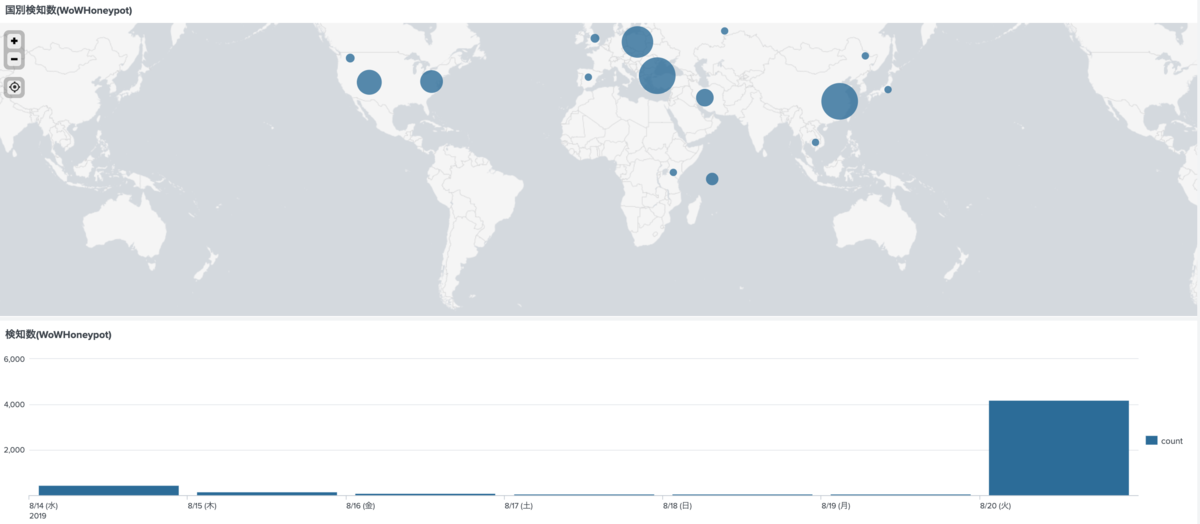

◾️WoWHoneypot

<国別検知数および検知数>

<ターゲット別検知数>

| target | count |

| Tomcat | 4561 |

| - | 174 |

| FreePBX | 83 |

| Unauthorized Relay | 17 |

| phpMyAdmin | 9 |

| ThinkPHP | 6 |

| Admin config | 5 |

| IP camera | 3 |

| Login Page | 3 |

| Webshell | 2 |

| FLIR Thermal Camera FC-S/PT | 1 |

| JIRA | 1 |

| WebDAV | 1 |

Tomcatへの多く検知していました。

ブルートフォース攻撃であり、認証ユーザは以下のとおりでした。

※よく使われそうなパターンでした。

| 認証(ユーザ名) | 検知数 |

|---|---|

| admin | 496 |

| tomcat | 458 |

| 123 | 456 |

| 123456 | 449 |

| manager | 447 |

| administrator | 438 |

| test | 435 |

| root | 433 |

| role1 | 414 |

| tomcatuser | 34 |

<新規検知パス一覧>

| wow_path_research | target | CVE | reference |

| ///admin/config.php | PHP | - | - |

| ///recordings/index.php | FreePBX | CVE-2012-4870 | https://jvndb.jvn.jp/ja/contents/2012/JVNDB-2012-004165.html |

| //contents/scripts/IR300/chinese.js | js | - | - |

| /_asterisk/ | Asterisk | - | - |

| /a1billing/agent/Public/templates/default/css/menu.css | css | - | - |

| /a3billing/agent/Public/templates/default/css/menu.css | css | - | - |

| /admin/i18n/readme.txt | txt | - | - |

| /apache/recordings/theme/main.css | Apache | - | - |

| /asterisk//admin/assets/js/views/login.js | Asterisk | - | - |

| /asterisk/admin/config.php | Asterisk | - | - |

| /asterisk/admin/i18n/readme.txt | Asterisk | - | - |

| /asterisk/recordings/theme/main.css | Asterisk | - | - |

| /auth/login | Login Page | - | - |

| /cgi-bin/luci | Router | - | - |

| /cgi-bin/webcm | D-Link DSL-G624T | CVE-2006-5536 | https://jvndb.jvn.jp/ja/contents/2006/JVNDB-2006-001445.html |

| /crontab.php | Crontab | - | - |

| /digium_phones/ | FreePBX | - | https://github.com/FreePBX/digium_phones |

| /freepbx/admin/assets/js/views/login.js | FreePBX | - | - |

| /freepbx/admin/config.php | FreePBX | - | - |

| /freepbx/admin/i18n/readme.txt | FreePBX | - | - |

| /freepbx/recordings/theme/main.css | FreePBX | - | - |

| /html//admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 |

| /html/admin/config.php | FreePBX | - | https://community.freepbx.org/t/white-page-on-http-ip-address-admin-config-php/25495 |

| /html/recordings/theme/main.css | FreePBX | - | https://www.elastix.org/community/threads/toggle-call-recording.32678/ |

| /pbx/admin/assets/js/views/login.js | FreePBX | - | - |

| /pbx/admin/config.php | FreePBX | - | - |

| /pbx/admin/i18n/readme.txt | FreePBX | - | - |

| /pbx/recordings/theme/main.css | FreePBX | - | - |

| /recordings/theme/main.css | FreePBX | - | - |

| /vtigercrm/LICENSE.txt | Vtiger CRM | - | https://github.com/vtiger-crm/vtigercrm/blob/master/LICENSE.txt |

新規パスについてはIP電話で利用されるFreePBX宛の通信を多く検知していました。