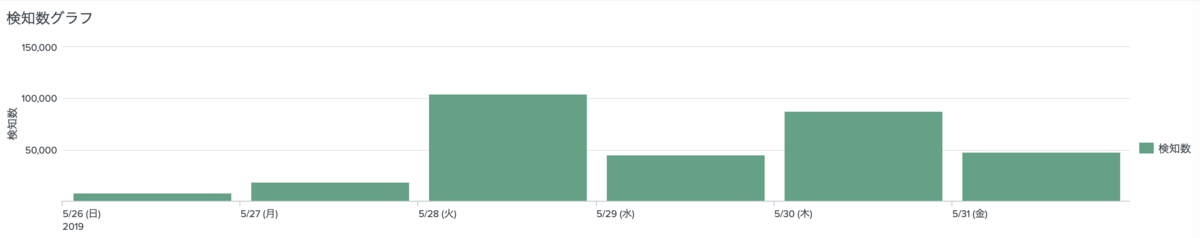

【ハニーポット簡易分析】Honeytrap簡易分析(282-287日目:5/26-5/31)

VirusTotalでマルウェアの調査をしていたら、UIが変わっていることに気がつきました。

時間があるときに確認にしたいなーと思います。

◾️Honeytrap簡易分析(282-287日目:5/26-5/31)

※80ポートは除く

<宛先ポート別検知数>

| 宛先ポート | 検知数 |

|---|---|

| 445 | 13317 |

| 3388 | 1016 |

| 3389 | 1012 |

| 3390 | 956 |

| 3391 | 938 |

| 37777 | 829 |

| 3030 | 642 |

| 3303 | 636 |

| 3323 | 635 |

| 3301 | 633 |

RDPに関するアクセスがまだ多い状況でした。RDP関連の通信としては以下のようなペイロードを検知しています。

Cookie: mstshash=hello

パターンが気になったので調べてみると色々なバリエーションで行なっていました。

・mstshash=以降の文字列

hello

NCRACK_USER

Test

eltons

Administr

a

Almaz

llq4vxo0

mnbjnfsm

Administrator

beio

ArzJFvnha

DaHFpSmxO

QxChdOtFH

XipxGTzqu

a

dhAPglDKj

engXBOjwc

iZKSgyZPM

iufqmbahy

mJeSZgDzM

qpiETBMMS

rcouoiwzd

uTNvSxkNI

nmap

user0

ENUnGK

FyikRo

HttmHD

JcIdiO

JmaXFU

KKTwSJ

KVyLEf

NLHkPG

PRTtvL

PnNwbL

bWDPbb

blckRs

ccQZiO

fLrzRd

jBFlaI

kMEwKY

keBAVR

kjPDiI

mmAKwX

pLNglQ

pSeAMd

pqtGvv

qbxUcY

robdsp

0xmkv01i

3kzhujkq

cm4i5az4

w71zp53c

x6dhl66k

xligz6as

John

<新規マルウェア>

|

URL |

ポート | HTTP パス | CVE/対象 | 補足 | VT |

| hxxp://31[.]13[.]195[.]251/ECHOBOT[.]sh | 6666 | POST /protocol.csp | CVE-2017-9026/ HooToo TM6 |

Mirai | |

|

hxxp://209[.]141[.]37[.]251//orbitclient[.]mips

|

8443 | GET /cgi-bin/;cd${IFS}/ | /Netgear R7000 or R6400 | Gafgyt | |

| hxxp://185[.]239[.]226[.]167:8480/huaweiceshi | 37215 | POST /ctrlt/DeviceUpgrade_1 | /Huawei Router HG532 | Backdoor系 | |

|

hxxp://31[.]13[.]195[.]251/ECHO/ECHOBOT[.]mips |

49152 | POST /setup.xml | /Belkin WeMo Switch | Mirai | |

| hxxp://185[.]142[.]236[.]205/wrgjwrgjwrg246356356356/hmips | 52869 | POST /picsdesc.xml | CVE-2014-8361/ Realtek SDK |

Mirai | |

|

hxxp://188[.]241[.]73[.]138/Reppin[.]mips |

52869 | POST /picsdesc.xml | CVE-2014-8361/ Realtek SDK |

やはり、IoTを狙った通信を多く検知しています。傾向は変わらず、MiraiとGafgyt でした。

以上となります。